Konfigurieren eines Identitätsanbieters für die Verwendung mit Jitterbit Harmony Single Sign-On (SSO)

Einführung

Bevor Sie [SSO konfigurieren] können, müssen Sie Ihren Identitätsanbieter einrichten. Diese Seite zeigt, wie dies für die folgenden Protokolle und Identitätsanbieter durchgeführt wird:

-

OAuth 2.0

- Autodesk

- BMC (nur für BMC-Kunden)

- Salesforce

-

SAML 2.0

In diesen Abschnitten sind die Umleitungs- und Callback-URLs für Harmony-Clients wie folgt:

-

OAuth 2.0

WMChttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/oauthStudiohttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/oauth/login/studio/callback -

SAML 2.0

WMChttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/samlStudiohttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback

REGION ist Ihre [Harmony-Region], eine der na-east, emea-west oder apac-southeast.

Handlung erforderlich: Bevorstehendes Ende der alten SSO-Umleitungs-URLs

Jitterbit stellt die alten Umleitungs-URLs (die jitterbit-cloud-mgmt-console enthalten) in der bevorstehenden Version 11.59 ein. Seit unserer Ankündigung im Juni 2024 (11.28), dass sich die SSO-URLs geändert haben, erfordern neue und aktualisierte SSO-Konfigurationen die neuen URLs. Ihre Organisation verwendet möglicherweise weiterhin alte URLs, wenn Sie SSO vor Juni 2024 konfiguriert haben und die Konfiguration noch nicht aktualisiert wurde.

Die Administratoren der Organisation müssen ihre bestehende SSO-Konfiguration neu konfigurieren, um die neuen URLs zu verwenden, oder Benutzeranmeldungen bei Harmony werden ab den folgenden Daten fehlschlagen:

| 11.60 | |

|---|---|

| APAC | 28. April 2026 (12 Uhr AEST) |

| EMEA | 28. April 2026 (21 Uhr CEST) |

| NA | 29. April 2026 (12 Uhr PDT) |

So überprüfen Sie, ob Sie Maßnahmen ergreifen müssen

Melden Sie sich im Harmony-Portal an, navigieren Sie zu Management Console > Organizations und wählen Sie Ihre Organisation aus. Klicken Sie im Tab User Management auf Configure SSO.

Ihre Organisation benötigt eine Neukonfiguration, wenn eines dieser Felder den String jitterbit-cloud-mgmt-console enthält:

- OAuth 2.0: Die Felder Client ID oder Client Secret.

- SAML 2.0: Die Felder Identity Provider Metadata oder Service Provider Metadata.

Erforderliche Maßnahmen

Wenn Ihre Organisation veraltete Umleitungs-URLs verwendet, muss ein Organisationsadministrator diese neu konfigurieren:

-

Ändern Sie unter dem Umschalter Enable SSO die Auswahl auf None, um die bestehende SSO-Konfiguration mit den veralteten Umleitungs-URLs zu entfernen.

-

Erstellen Sie die SSO-Konfiguration mit den neuesten Umleitungs-URLs gemäß der Dokumentation. Dies muss sowohl in Harmony als auch in Ihrem Identitätsanbieter erfolgen:

-

Wählen Sie unter dem Umschalter Enable SSO den Authentifizierungstyp: OAuth 2.0 oder SAML 2.0. Klicken Sie dann auf Configure SSO.

-

Aktualisieren Sie die Umleitungs- / ACS-URLs in Ihrem Identitätsanbieter.

-

-

Testen Sie die Authentifizierung, um eine erfolgreiche Anmeldung zu bestätigen.

Für Unterstützung kontaktieren Sie den Jitterbit-Support.

OAuth 2.0

Autodesk

Um eine Autodesk OAuth 2.0 Client-ID und ein Client-Geheimnis zu erhalten, melden Sie sich im [Autodesk Forge-Portal] an und folgen Sie dann diesen Schritten für zwei Jitterbit-Clientanwendungen, WMC, für den Zugriff auf die Harmony-Webanwendungen über das Harmony-Portal, und Studio, für den Zugriff auf Design Studio:

Wichtig

Sie müssen beide Apps erstellen, auch wenn Sie nicht beabsichtigen, Design Studio zu verwenden.

-

Gehe zu Meine Apps und klicke auf die Schaltfläche App erstellen.

-

Setze die folgenden Werte:

-

App-Name: Gib den App-Namen ein, den die Benutzer sehen, wenn sie sich über diesen Anbieter bei Harmony anmelden.

-

Callback-URL: Gib die OAuth-Umleitungs- oder Callback-URL deiner Harmony-Region für die Jitterbit-Clientanwendung ein.

-

-

Klicke auf App erstellen.

-

Verwende die Client-ID und das Client-Geheimnis im Abschnitt der App im SSO OAuth 2.0 konfigurieren Bereich der Management Console auf der Seite Organisationen.

BMC

Für Anweisungen zur Konfiguration des BMC-Identitätsanbieters kontaktiere [BMC-Kundensupport].

Um eine Google OAuth 2.0-Client-ID und ein Client-Geheimnis zu erhalten, melde dich bei der [Google API-Konsole] an und folge dann diesen Schritten für zwei Jitterbit-Clientanwendungen: WMC, für den Zugriff auf die Harmony-Webanwendungen über das Harmony-Portal, und Studio, für den Zugriff auf Design Studio:

Wichtig

Du musst beide Apps erstellen, auch wenn du nicht beabsichtigst, Design Studio zu verwenden.

-

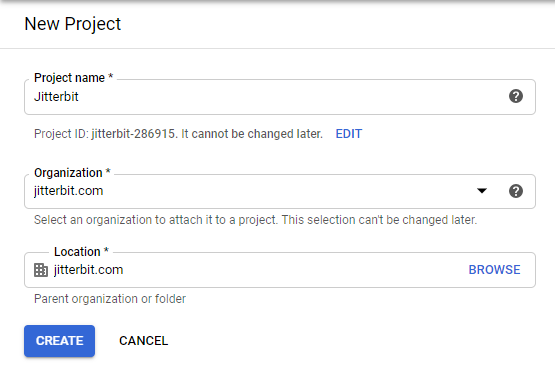

Klicke im Dashboard auf Projekt erstellen.

-

Gib auf dem Bildschirm Neues Projekt einen Projektnamen ein.

Tipp

Du kannst beide Jitterbit-Clientanwendungen innerhalb desselben Projekts erstellen.

Wenn erforderlich, wähle eine Organisation und Standort aus und klicke dann auf Erstellen:

-

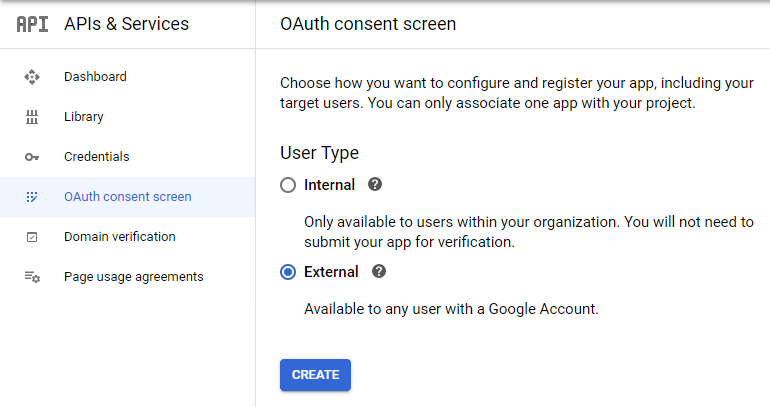

Gehe zum Tab OAuth-Zustimmungsbildschirm des Projekts, wähle Extern und klicke dann auf Erstellen:

-

Gib im OAuth-Zustimmungsbildschirm einen App-Namen ein, vervollständige die erforderlichen Kontaktdaten und nimm alle zusätzlichen Änderungen an den Standardwerten vor.

-

Klicke auf Speichern und Fortfahren.

-

Gehe zum Tab Anmeldeinformationen des Projekts.

-

Klicke auf Anmeldeinformationen erstellen.

-

Wähle im Dropdown OAuth-Client-ID aus und setze die folgenden Werte:

- Anwendungstyp: Wähle Webanwendung aus.

-

Name: Geben Sie einen Namen für den Client ein.

-

Unter Autorisierte Umleitungs-URIs klicken Sie auf URI hinzufügen, und setzen Sie Folgendes:

- URIs: Geben Sie die Umleitungs-URL Ihrer Harmony-Region für die Jitterbit-Clientanwendung ein.

-

Klicken Sie auf Erstellen.

-

Verwenden Sie die Client-ID und das Client-Geheimnis im Abschnitt der App im Konfigurieren von SSO OAuth 2.0 Bereich der Management Console auf der Seite Organisationen.

Salesforce

Um Salesforce als Identitätsanbieter zu aktivieren und eine OAuth 2.0-Client-ID sowie ein Client-Geheimnis zu erhalten, melden Sie sich als Salesforce-Admin in der Salesforce Classic UI an und folgen Sie diesen Schritten:

-

Navigieren Sie zu Setup > Administrieren > Sicherheitskontrollen > Identitätsanbieter.

-

Überprüfen Sie im Abschnitt Einrichtung des Identitätsanbieters, dass Sie einen Domainnamen konfiguriert haben und dass Salesforce als Identitätsanbieter aktiviert ist:

-

Wenn Sie keinen Domainnamen konfiguriert haben, klicken Sie auf den Link Einen Domainnamen konfigurieren und folgen Sie den Schritten, um eine Domain einzurichten und sie für Benutzer bereitzustellen. Dadurch wird Salesforce automatisch als Identitätsanbieter aktiviert.

-

Wenn Sie einen Domainnamen konfiguriert, aber als Identitätsanbieter deaktiviert haben, klicken Sie auf die Schaltfläche Identitätsanbieter aktivieren.

Hinweis

Nach Änderungen in der Einrichtung des Identitätsanbieters müssen Sie möglicherweise die Seite aktualisieren.

-

Führen Sie die folgenden Schritte für zwei Jitterbit-Clientanwendungen aus: WMC, für den Zugriff auf die Harmony-Webanwendungen über das Harmony-Portal, und Studio, für den Zugriff auf Design Studio:

Wichtig

Sie müssen beide Apps erstellen, auch wenn Sie nicht beabsichtigen, Design Studio zu verwenden.

-

Klicken Sie im Abschnitt Dienstanbieter auf den Link, um über verbundene Apps zu erstellen, oder navigieren Sie zu Setup > Build > Erstellen > Apps und klicken Sie auf Neu im Abschnitt Verbundene Apps.

-

Setzen Sie die folgenden Werte:

-

Grundinformationen:

-

Name der verbundenen App: Geben Sie einen Namen für die Jitterbit-Clientanwendung ein.

-

Setzen Sie alle anderen erforderlichen Felder.

-

-

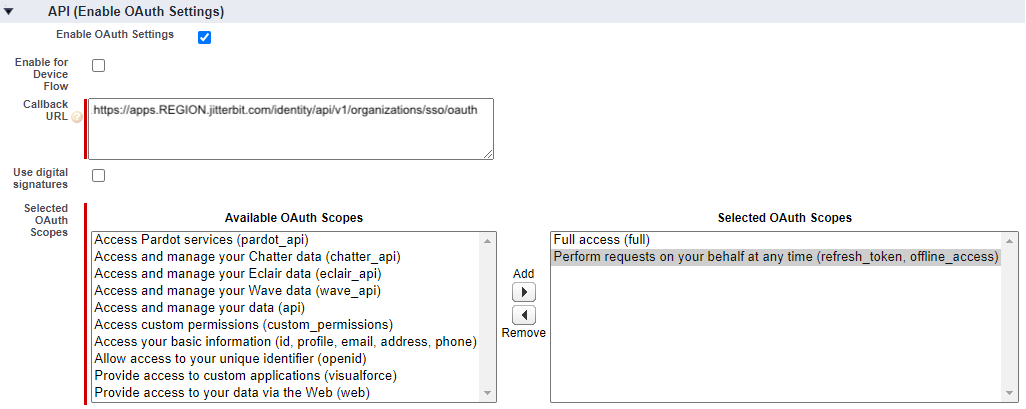

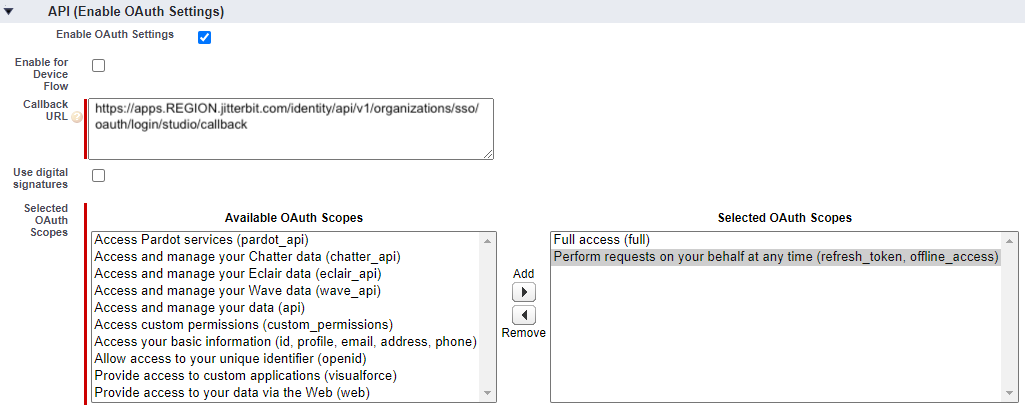

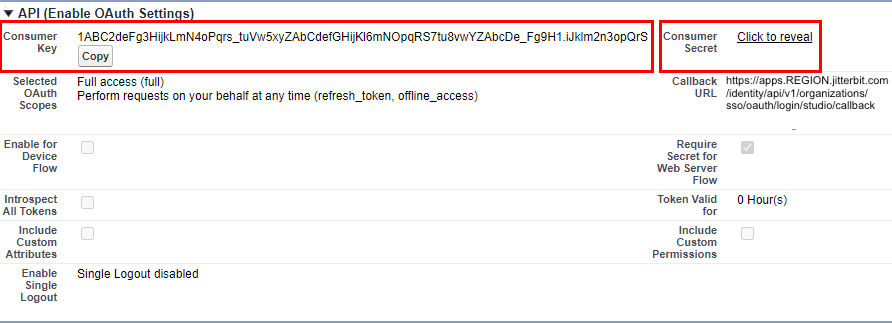

API (OAuth-Einstellungen aktivieren):

-

OAuth-Einstellungen aktivieren: Aktivieren Sie diese Einstellung, um die Felder Callback-URL und Ausgewählte OAuth-Bereiche anzuzeigen:

Für WMC:

Für Studio:

Setzen Sie diese Felder wie folgt:

-

Callback-URL: Geben Sie die Umleitungs- oder Callback-URL Ihrer Harmony-Region für die Jitterbit-Clientanwendung ein.

-

Ausgewählte OAuth-Bereiche: Wählen Sie diese OAuth-Bereiche aus, indem Sie sie zu Ausgewählte OAuth-Bereiche verschieben:

-

Vollzugriff (full)

-

Anfragen jederzeit in Ihrem Namen durchführen (refresh_token, offline_access)

-

-

-

-

-

Klicken Sie auf Speichern.

-

Unter API (OAuth-Einstellungen aktivieren) verwenden Sie den Consumer Key als Client-ID und den Consumer Secret als Client-Geheimnis im Abschnitt der App im Configure SSO OAuth 2.0 Bereich der Management Console auf der Seite Organisationen.

SAML 2.0

Microsoft Entra ID

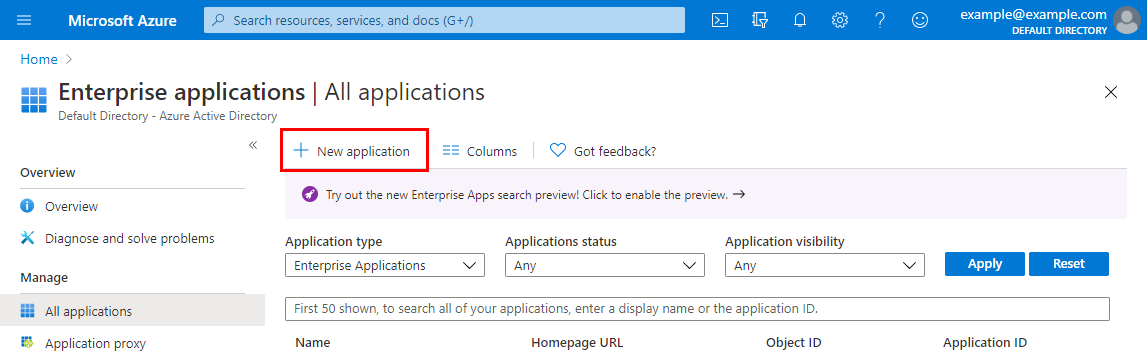

Um die SAML 2.0-Identitäts- und Dienstanbieter-Metadaten für Microsoft Entra ID (jetzt bekannt als Microsoft Entra ID) zu erhalten, melden Sie sich mit einem Konto an, das die Microsoft Entra ID P2-Edition umfasst, und folgen Sie diesen Schritten:

-

Gehen Sie zum Bereich Unternehmensanwendungen und klicken Sie auf Neue Anwendung:

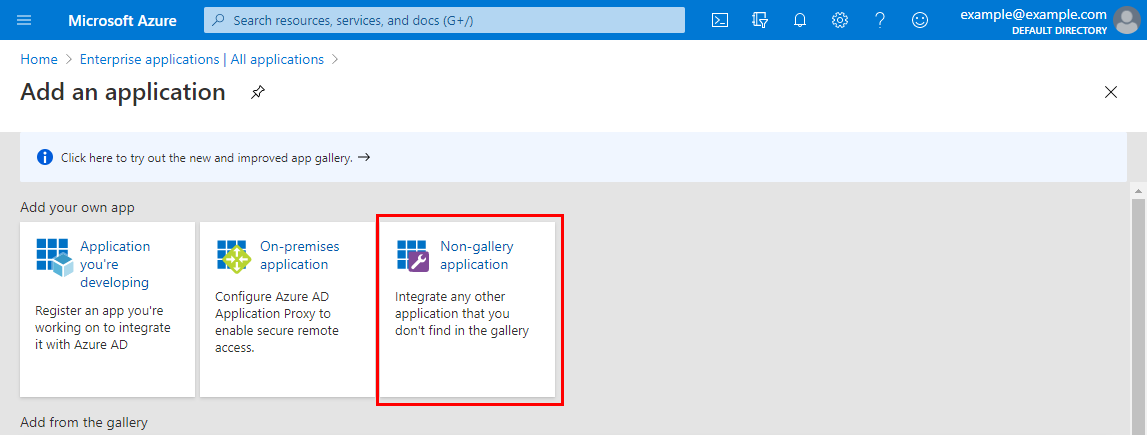

-

Wählen Sie auf dem Bildschirm Eine Anwendung hinzufügen unter Eigene App hinzufügen die Option Nicht-Galerie-Anwendung:

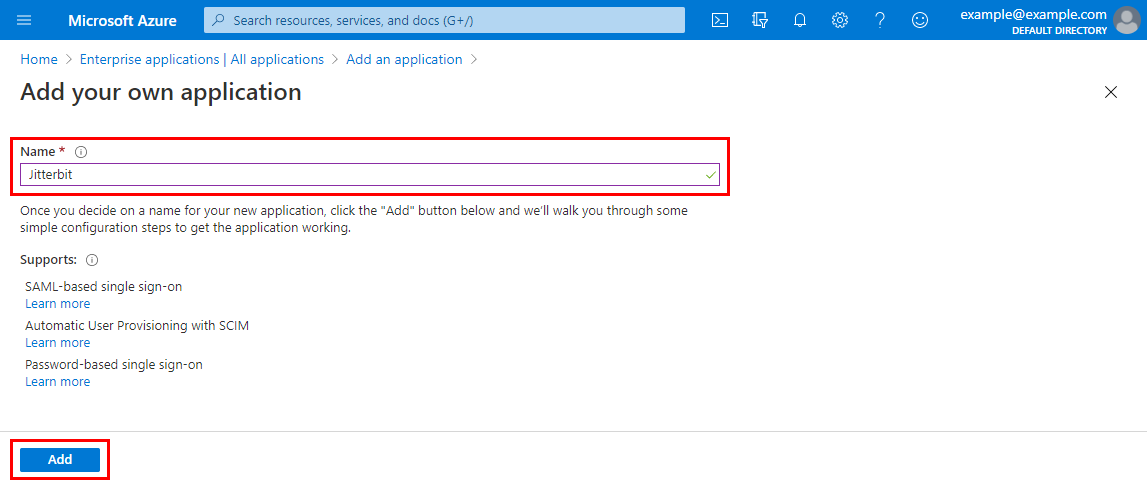

-

Geben Sie auf dem Bildschirm Eigene Anwendung hinzufügen einen Namen für die neue Anwendung ein und klicken Sie dann auf Hinzufügen:

-

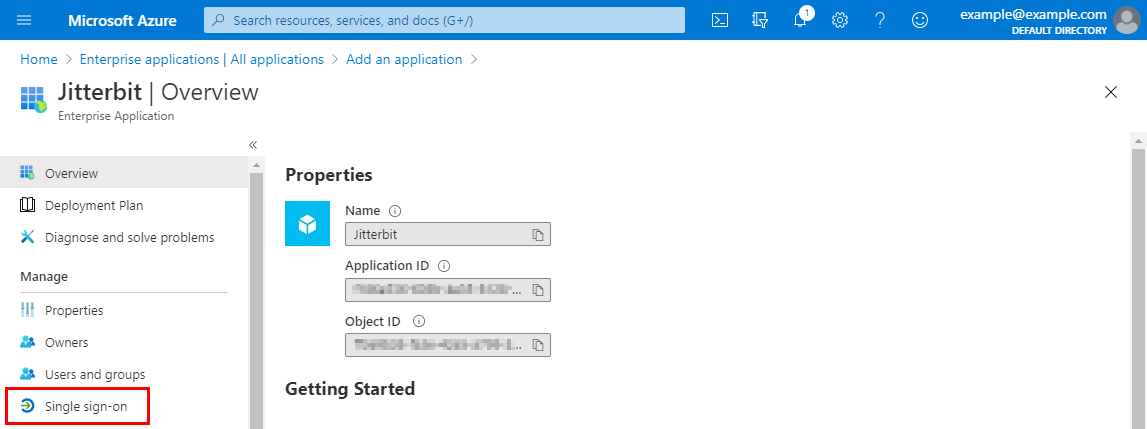

Auf dem Übersicht-Bildschirm der neuen Anwendung, wählen Sie unter der Kategorie Verwalten auf der linken Seite Single Sign-On:

-

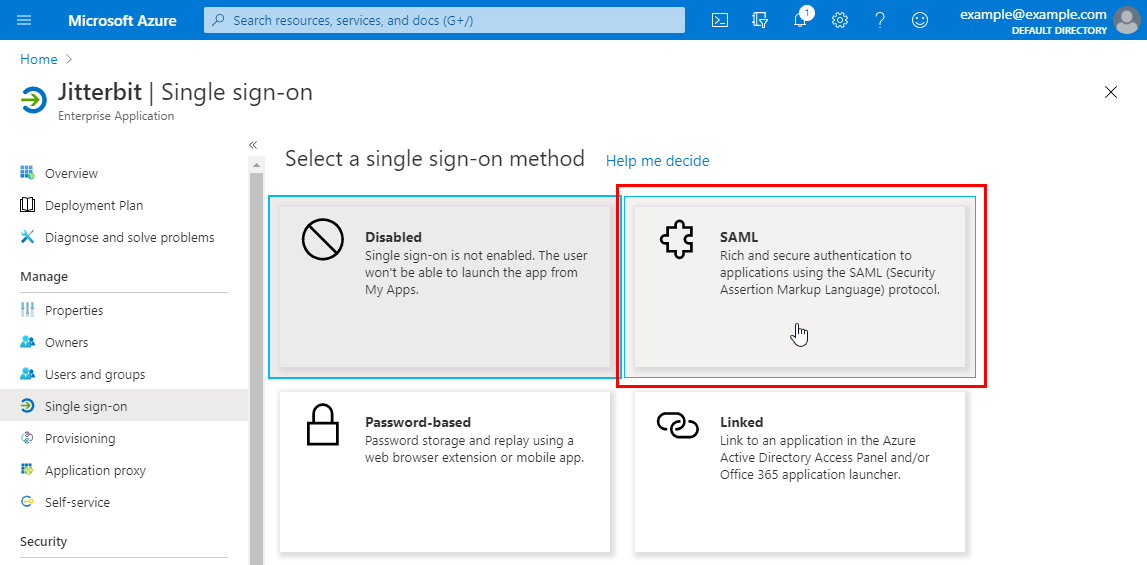

Auf dem Single Sign-On-Bildschirm der neuen Anwendung, wählen Sie unter Wählen Sie eine Single Sign-On-Methode SAML:

-

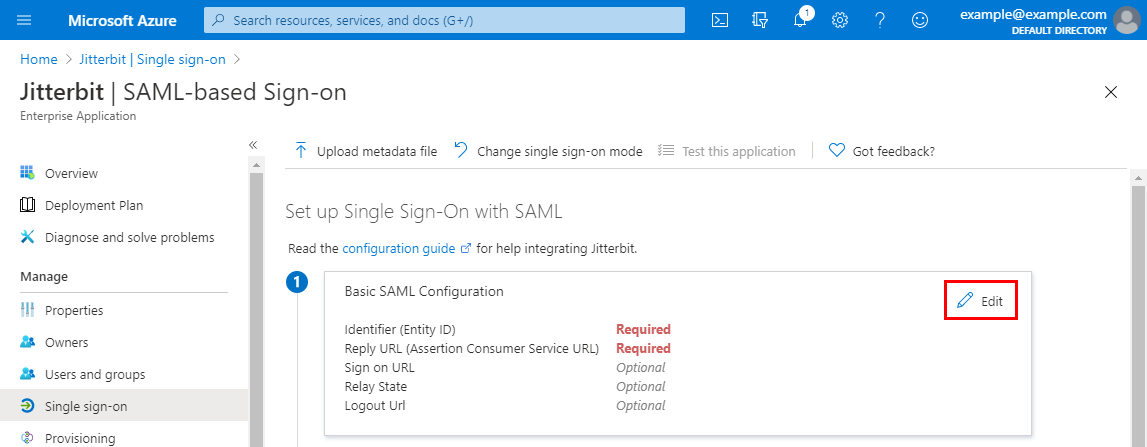

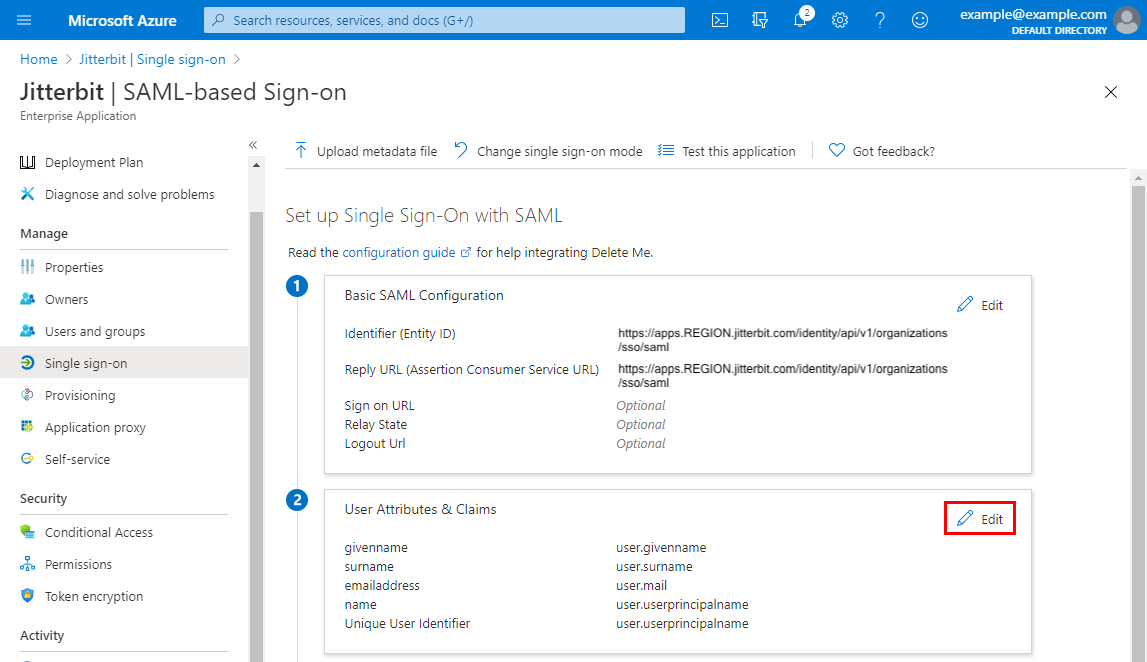

Auf dem SAML-basierten Sign-On-Bildschirm, bearbeiten Sie den ersten Schritt, Grundlegende SAML-Konfiguration:

-

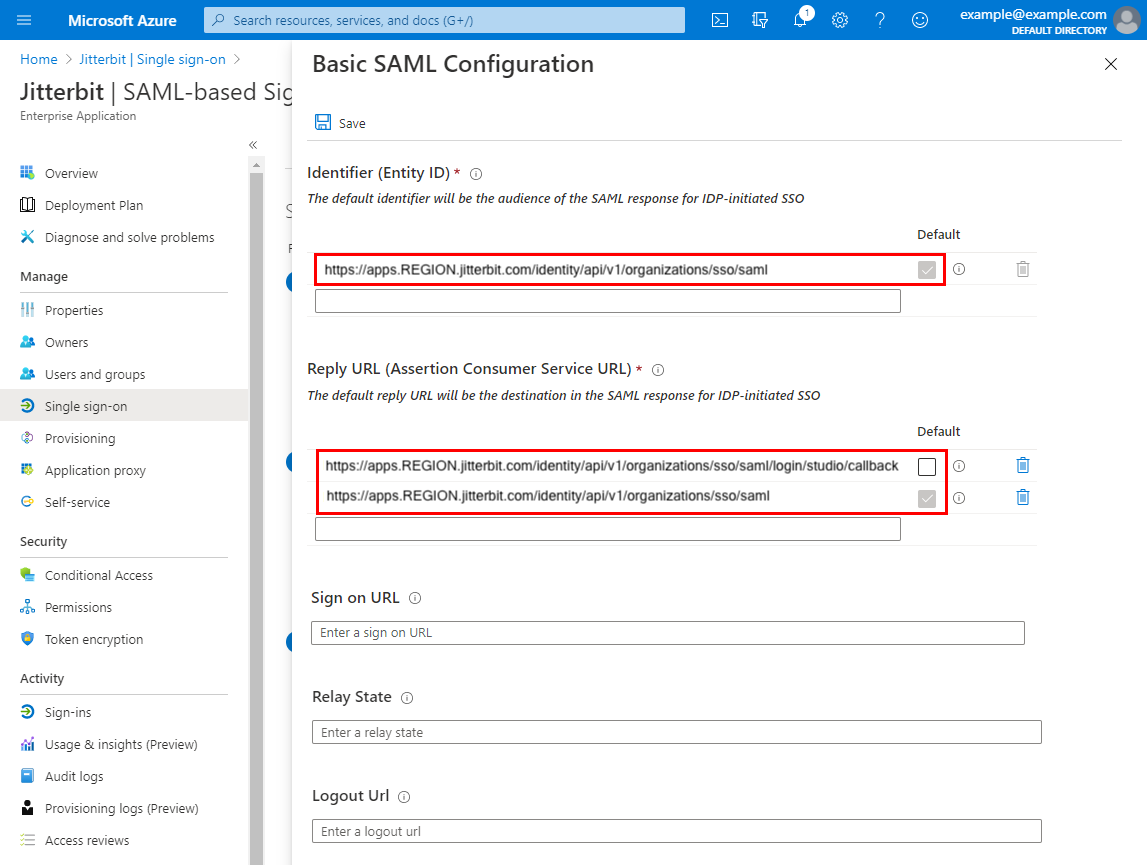

Auf dem Grundlegende SAML-Konfiguration-Bildschirm, setzen Sie Werte für die folgenden Felder:

-

Identifier (Entity ID): Geben Sie die SAML-Weiterleitungs-URL Ihrer Harmony-Region für die WMC Jitterbit-Clientanwendung ein und wählen Sie das Kontrollkästchen Standard aus.

-

Reply URL (Assertion Consumer Service URL): Geben Sie in separaten Zeilen die SAML-Weiterleitungs- und Callback-URLs Ihrer Harmony-Region für beide Jitterbit-Clientanwendungen, WMC, für den Zugriff auf die Harmony-Webanwendungen über das Harmony-Portal und Studio, für den Zugriff auf Design Studio ein. Wählen Sie das Kontrollkästchen Standard für die WMC-Weiterleitungs-URL aus.

Wichtig

Sie müssen beide Apps erstellen, auch wenn Sie nicht beabsichtigen, Design Studio zu verwenden.

-

-

Klicken Sie auf Speichern und schließen Sie.

-

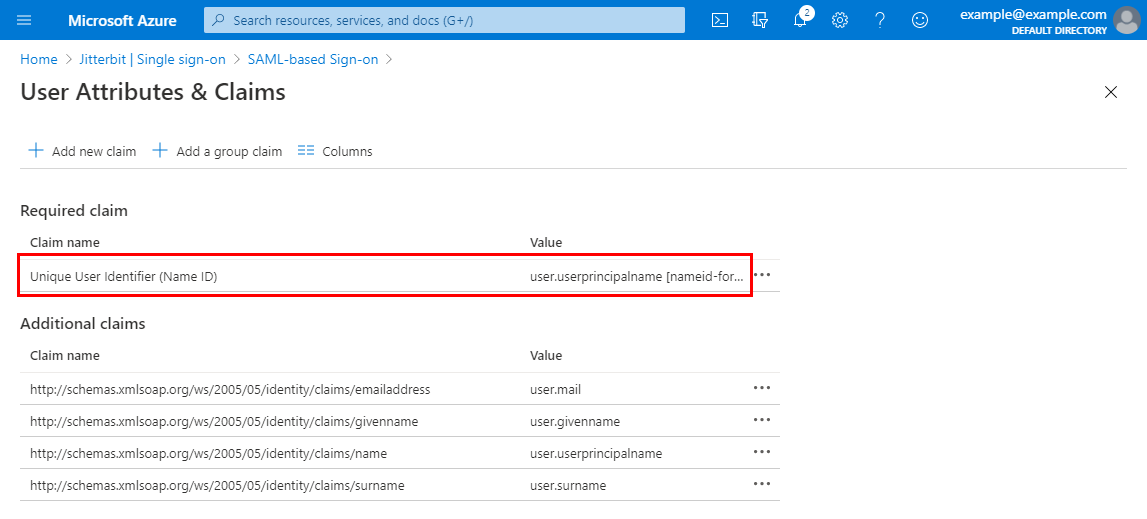

Auf dem SAML-basierten Sign-On-Bildschirm, bearbeiten Sie den zweiten Schritt, Benutzerattribute & Ansprüche:

-

Standardmäßig verwendet Microsoft Azure

user.userprincipalnameals Identifikator, deronemicrosoft.comist. Dies muss inuser.mailgeändert werden.Um den Anspruch zur Bearbeitung zu öffnen, klicken Sie auf die Zeile mit einem Anspruchsnamen von Eindeutiger Benutzeridentifikator (Name ID):

-

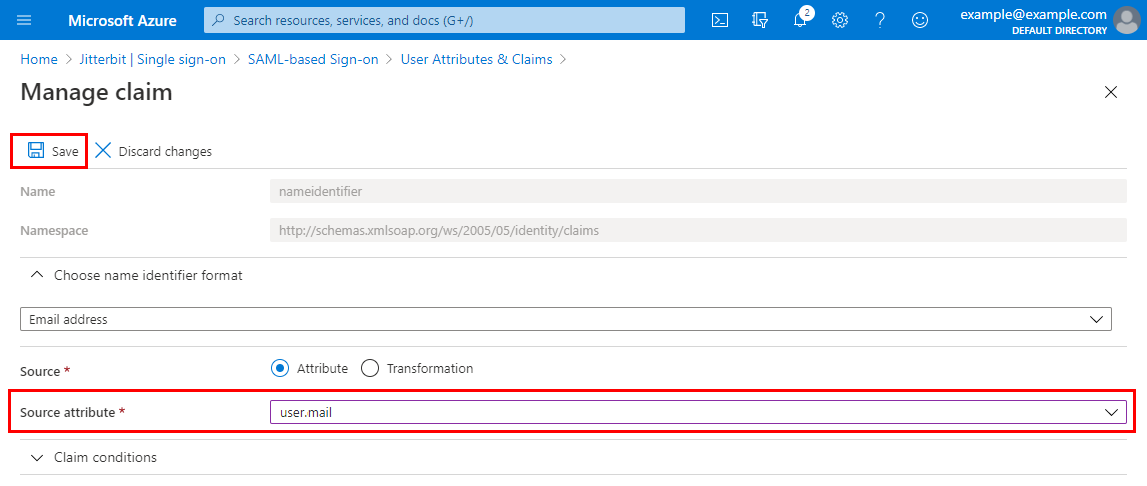

Auf dem Anspruch verwalten-Bildschirm, ändern Sie das Feld Quellattribut von

user.userprincipalnameinuser.mail.

-

Klicken Sie auf Speichern und schließen Sie.

-

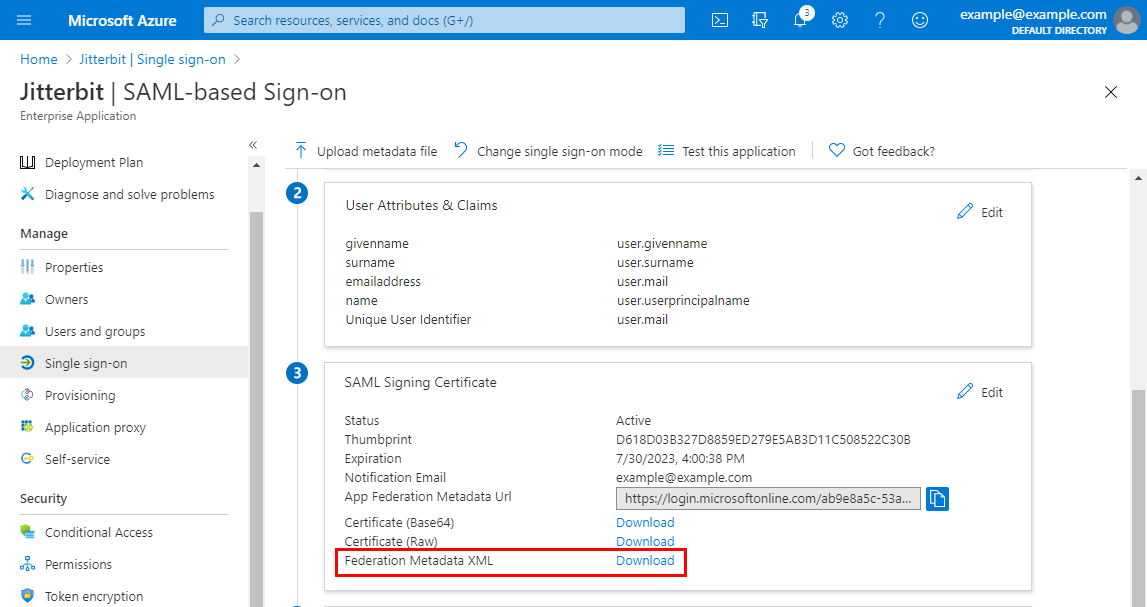

Auf dem Bildschirm SAML-basiertes Anmelden, im dritten Schritt, SAML-Signaturzertifikat, laden Sie die Federation Metadata XML herunter. Verwenden Sie dies als das Feld Identitätsanbieter-Metadaten im Abschnitt der App im Konfigurieren von SSO SAML 2.0 Bereich auf der Management Console Organisationen Seite.

Hinweis

Mehrere Zertifikatsdefinitionen (

<X509Data>-Elemente) in den Metadaten werden mit Agenten der Version 10.84 / 11.22 und höher unterstützt.

-

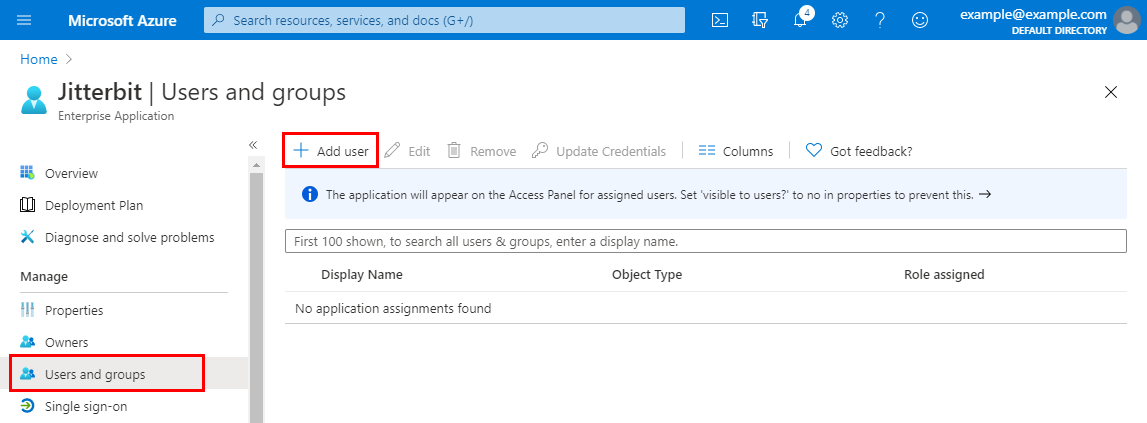

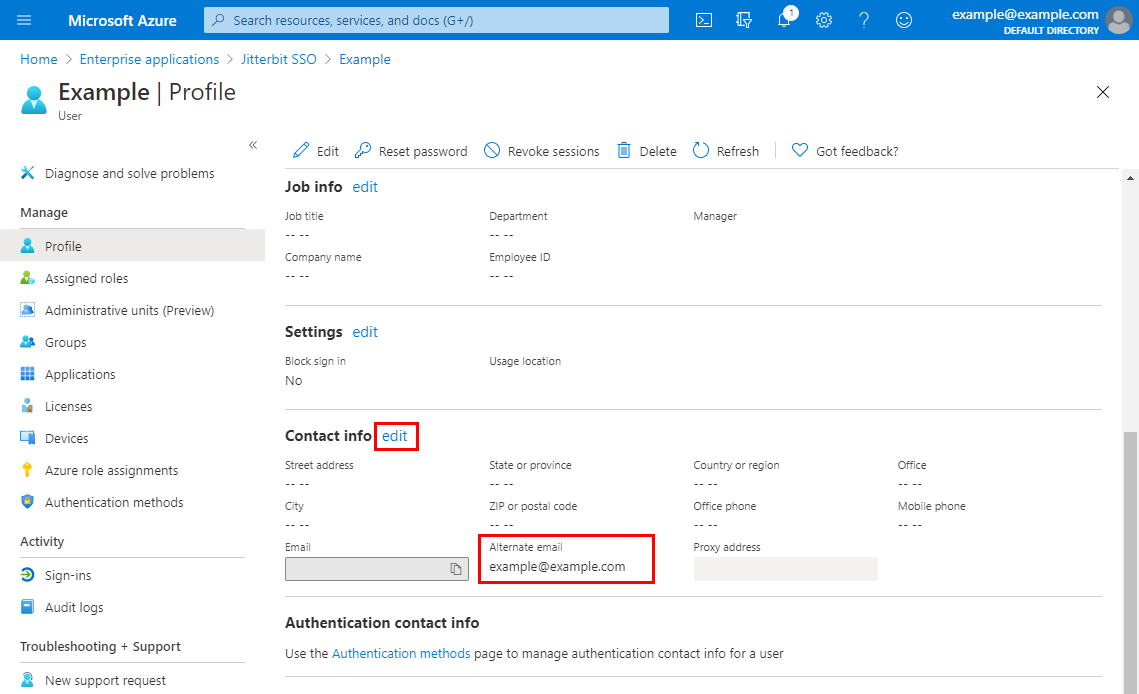

Wählen Sie unter der Kategorie Verwalten auf der linken Seite Benutzer und Gruppen aus.

-

Für jeden Benutzer klicken Sie auf Benutzer hinzufügen und fügen Sie deren Email-Adresse hinzu.

-

Nach dem Hinzufügen jedes Benutzers geben Sie eine Alternative Email an, die mit dem Harmony-Benutzernamen übereinstimmt. Diese Benutzer müssen Mitglieder der Harmony-Organisation sein.

-

Um die Dienstanbieter-Metadaten für die WMC- und Studio-Clients zu erstellen, verwenden Sie die untenstehenden Beispiele und ersetzen Sie

REGIONin den hervorgehobenen Zeilen durch die SAML-Umleitungs- und Callback-URLs Ihrer Harmony-Region für die Jitterbit-Clientanwendung:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor> -

Verwenden Sie diese Metadaten im Feld Dienstanbieter-Metadaten im Abschnitt der App im Konfigurieren von SSO SAML 2.0 Bereich auf der Management Console Organisationen Seite. um SSO für SAML 2.0 zu konfigurieren.

Salesforce

Um die SAML 2.0-Identität und die Dienstanbieter-Metadaten für Salesforce zu erhalten, melden Sie sich als Salesforce-Admin in der Salesforce Classic UI an und folgen Sie diesen Schritten:

-

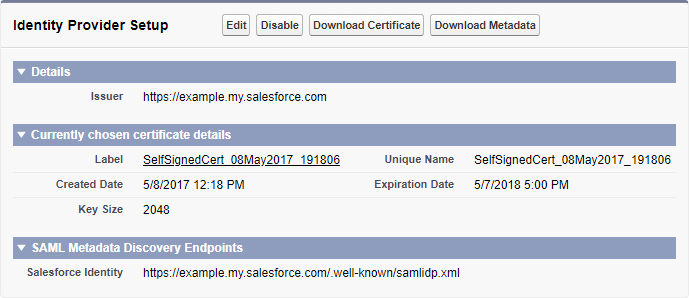

Navigieren Sie zu Setup > Administer > Security Controls > Identity Provider.

-

Überprüfen Sie im Abschnitt Identity Provider Setup (Identitätsanbieter-Einrichtung), ob Sie einen Domainnamen konfiguriert haben und ob Salesforce als Identitätsanbieter aktiviert ist:

-

Wenn Sie keinen Domainnamen konfiguriert haben, klicken Sie auf den Link Configure a Domain Name (Domainnamen konfigurieren) und folgen Sie den Schritten, um eine Domain einzurichten und diese für Benutzer bereitzustellen. Dadurch wird Salesforce automatisch als Identitätsanbieter aktiviert.

-

Wenn Sie eine Domain konfiguriert, aber als Identitätsanbieter deaktiviert haben, klicken Sie auf die Schaltfläche Enable Identity Provider (Identitätsanbieter aktivieren).

Tipp

Nach Änderungen in der Identity Provider Setup (Identitätsanbieter-Einrichtung) müssen Sie möglicherweise die Seite aktualisieren.

-

Führen Sie die folgenden Schritte für zwei Jitterbit-Clientanwendungen aus: WMC, um auf die Harmony-Webanwendungen über das Harmony-Portal zuzugreifen, und Studio, um auf Design Studio zuzugreifen:

Wichtig

Sie müssen beide Apps erstellen, auch wenn Sie nicht beabsichtigen, Design Studio zu verwenden.

-

Klicken Sie im Abschnitt Service Providers (Dienstanbieter) auf den Link, um über Connected Apps zu erstellen, oder navigieren Sie zu Setup > Build > Create > Apps und klicken Sie auf New (Neu) im Abschnitt Connected Apps (Verbundene Apps).

-

Setzen Sie die folgenden Werte:

-

Basic Information: (Grundlegende Informationen)

-

Connected App Name: Geben Sie einen Namen für die Jitterbit-Clientanwendung ein.

-

Setzen Sie alle anderen erforderlichen Felder.

-

-

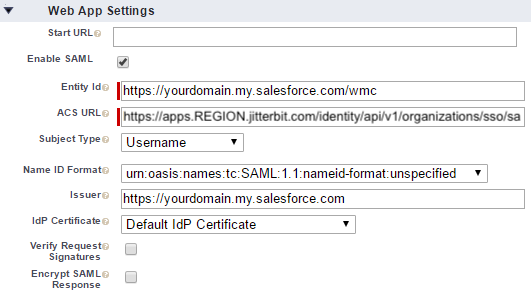

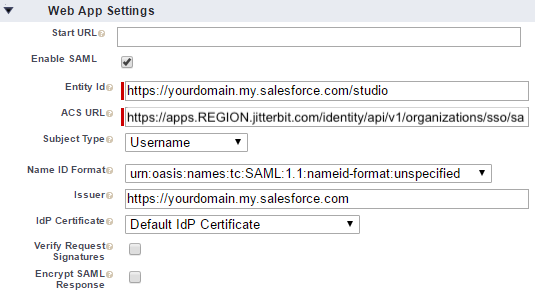

Web App Settings: (Webanwendungseinstellungen)

-

Enable SAML: Aktivieren Sie diese Einstellung, um die Felder Entity Id und ACS URL anzuzeigen:

Für WMC:

Für Studio:

Setzen Sie diese Felder wie folgt:

-

Entity Id: Dies muss für jeden Harmony-Client eindeutig sein.

Tipp

Überprüfen Sie die heruntergeladene XML-Metadatendatei und suchen Sie das Element

entityID. Dies sollte mit Ihrer Salesforce-Domain übereinstimmen (https://yourdomain.my.salesforce.com/). Um eine eindeutige Entity Id pro Client zu erstellen, können Sie/wmcoder/studioan die Standard-ID anhängen. -

ACS-URL: Geben Sie die Umleitungs- oder Callback-URL Ihrer Harmony-Region für die Jitterbit-Clientanwendung ein.

-

-

-

-

Füllen Sie alle anderen optionalen Felder nach Wunsch aus und klicken Sie auf Speichern.

Um Profile den verbundenen Apps zuzuweisen, damit Benutzer die entsprechenden Berechtigungen haben, befolgen Sie diese Schritte:

-

Klicken Sie für jede verbundene App auf die Schaltfläche Verwalten oder navigieren Sie zu Setup > Administer > Manage Apps > Connected Apps.

-

Sie müssen Profile für jede verbundene App zuweisen. Gehen Sie wie folgt für jede vor:

-

Klicken Sie im Abschnitt Profile auf Profile verwalten.

-

Wählen Sie auf dem Bildschirm Zuweisung des Anwendungsprofils Systemadministrator aus. Dies gewährt Zugriff auf den Dienstanbieter.

Wählen Sie alle zusätzlichen Profile aus, die mit Benutzern verbunden sind, die Harmony SSO verwenden.

-

Wenn alle gewünschten Profile zugewiesen wurden, klicken Sie auf Speichern.

-

-

Die Harmony-Clients sollten jetzt unter Verbundene Apps verwalten aufgeführt sein. (Möglicherweise sehen Sie die Apps von der Identitätsanbieter-Seite nicht unter den Dienstanbietern aufgeführt.)

-

Um die Metadaten des Dienstanbieters für die WMC- und Studio-Clients zu erstellen, verwenden Sie die untenstehenden Beispiele und ersetzen Sie (in den hervorgehobenen Zeilen)

ENTITY_IDdurch die Salesforce Entity ID undREGIONdurch die SAML-Umleitungs- und Callback-URL Ihrer Harmony-Region für die Jitterbit-Clientanwendung:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="ENTITY_ID"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="ENTITY_ID"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor>Tipp

Wenn Sie den Fehler Kein gültiges Signaturzertifikat gefunden sehen, überprüfen Sie, ob die Metadaten des Identitätsanbieters einen

KeyDescriptor-Tag mit dem Attributuse="signing"enthalten.

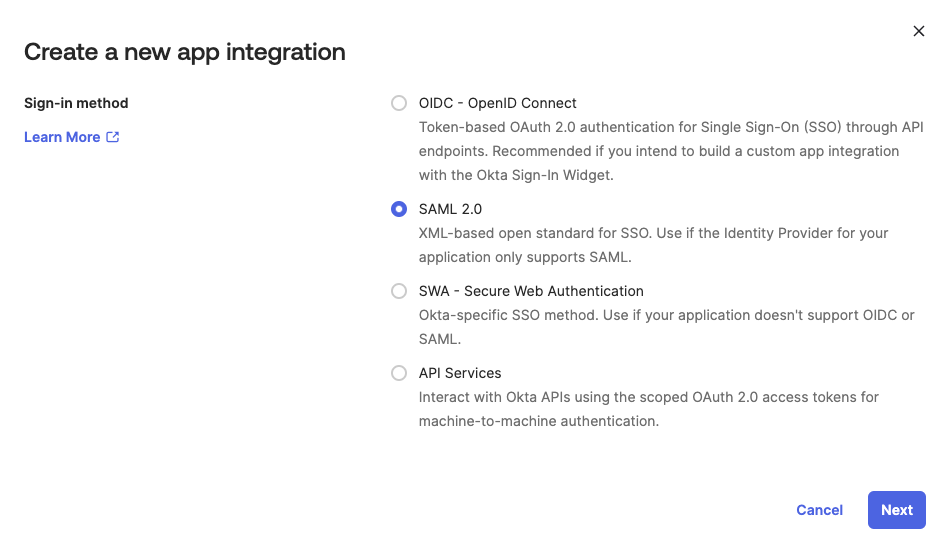

Okta

Um die SAML 2.0-Identitäts- und Dienstanbieter-Metadaten für Okta zu erhalten, melden Sie sich als Benutzer mit administrativen Rechten bei Ihrer Okta-Organisation an und befolgen Sie dann diese Schritte:

-

Gehen Sie im Hauptmenü zu Anwendungen > Anwendungen und klicken Sie dann auf App-Integration erstellen.

-

Wählen Sie im Fenster Eine neue App-Integration erstellen SAML 2.0 aus und klicken Sie auf Weiter.

-

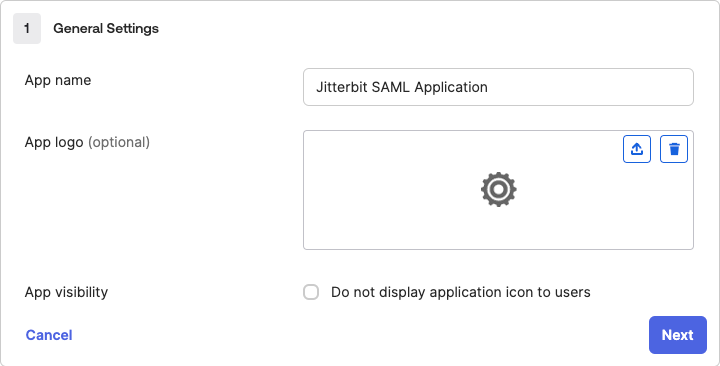

Auf der Seite SAML-Integration erstellen führen mehrere Schritte Sie durch die Konfiguration der neuen App.

-

Geben Sie im Schritt 1, Allgemeine Einstellungen, einen App-Namen ein und klicken Sie dann auf Weiter:

-

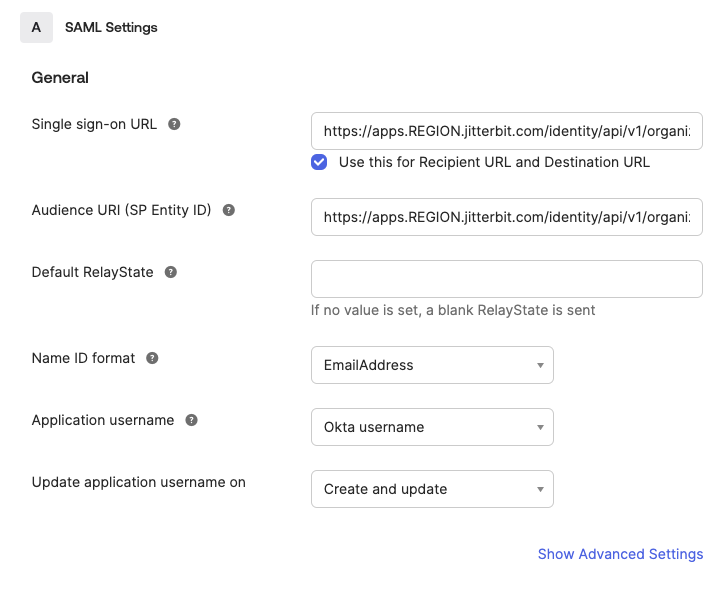

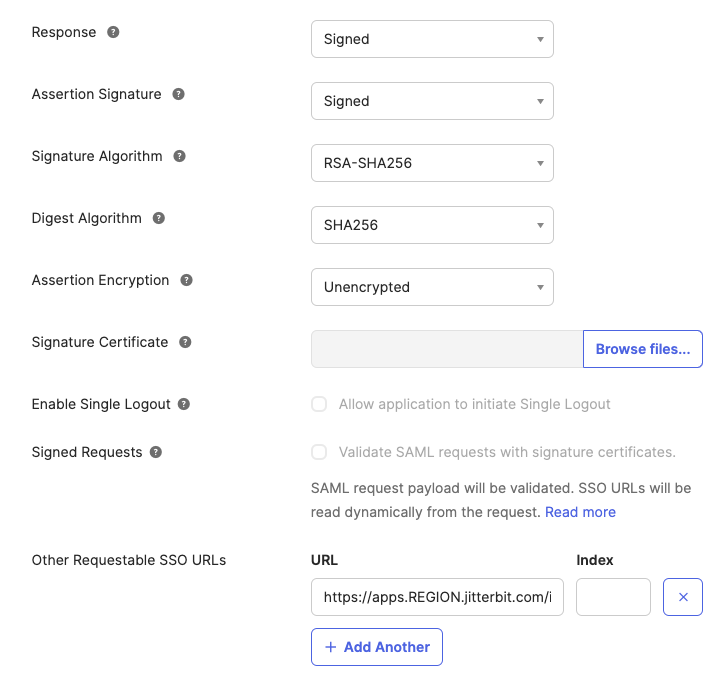

Geben Sie im Schritt 2, SAML konfigurieren, die folgenden Informationen unter Teil A, SAML-Einstellungen, ein:

-

Single Sign-On-URL: Geben Sie die SAML 2.0-Weiterleitungs-URL Ihrer Harmony-Region für die WMC Jitterbit-Clientanwendung ein.

-

Audience URI (SP Entity ID): Geben Sie erneut die SAML 2.0-Weiterleitungs-URL Ihrer Harmony-Region für die WMC Jitterbit-Clientanwendung ein.

-

Name ID-Format: Klicken Sie auf das Dropdown-Menü und wählen Sie die Option EmailAddress. Lassen Sie die verbleibenden Felder mit ihren Standardwerten.

-

-

Klicken Sie auf Erweiterte Einstellungen anzeigen.

-

Unter Weitere anforderbare SSO-URLs klicken Sie auf + Weitere hinzufügen. Geben Sie die SAML 2.0-Callback-URL Ihrer Harmony-Region für die Studio Jitterbit-Clientanwendung ein. Lassen Sie die verbleibenden Felder mit ihren Standardwerten.

-

-

Wenn Sie fertig sind, können Sie Teil B überspringen und auf Weiter klicken, um fortzufahren.

-

Schließen Sie den letzten Schritt, Feedback, ab und klicken Sie auf Fertigstellen, um die App zu erstellen.

Um die Metadaten für das Feld Service Provider Metadata im Abschnitt der App im SSO SAML 2.0 konfigurieren Bereich der Management Console auf der Seite Organisationen zu erstellen, befolgen Sie diese Schritte:

-

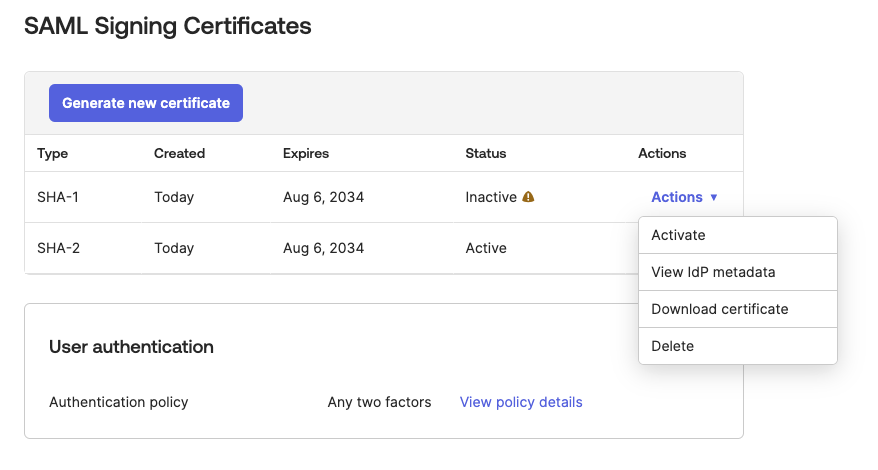

Gehen Sie zum Tab Anmeldung Ihrer neu erstellten Anwendung.

-

Wählen Sie in der Spalte Aktionen Aktionen > IdP-Metadaten anzeigen aus, um die Metadatendatei herunterzuladen:

Dieses Beispiel zeigt, wie die Metadatendatei aussehen sollte:

Beispiel Identitätsanbieter-Metadaten<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" entityID="http://www.okta.com/exknvfdjbL8smSRvK2p6"><md:IDPSSODescriptor WantAuthnRequestsSigned="false" protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"><md:KeyDescriptor use="signing"><ds:KeyInfo xmlns:ds="http://www.w3.org/2000/09/xmldsig#"><ds:X509Data><ds:X509Certificate>MIIDqjCCApKgAwIBAgIGAWFj+QgOMA0GCSqGSIb3DQEBCwUAMIGVMQswCQYDVQQGEwJVUzETMBEG A1UECAwKQ2FsaWZvcm5pYTEWMBQGA1UEBwwNU2FuIEZyYW5jaXNjbzENMAsGA1UECgwET2t0YTEU MBIGA1UECwwLU1NPUHJvdmlkZXIxFjAUBgNVBAMMDWppdHRlcmJpdGJsdWUxHDAaBgkqhkiG9w0B CQEWDWluZm9Ab2t0YS5jb20wHhcNMTgwMjA1MDMxNzQwWhcNMjgwMjA1MDMxODQwWjCBlTELMAkG A1UEBhMCVVMxEzARBgNVBAgMCkNhbGlmb3JuaWExFjAUBgNVBAcMDVNhbiBGcmFuY2lzY28xDTAL BgNVBAoMBE9rdGExFDASBgNVBAsMC1NTT1Byb3ZpZGVyMRYwFAYDVQQDDA1qaXR0ZXJiaXRibHVl MRwwGgYJKoZIhvcNAQkBFg1pbmZvQG9rdGEuY29tMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIB CgKCAQEAwRuDKQWs/uWFEulxYk1/V436/zhy/XxAL3swKUdfFlevC4XZcQtTdpspgwdt0TIgTpz1 dZGx5ystxz1slZ5e9jk20iHAsRuzKKeL657DDFHlG8Qg7HCg8B55TKKhTUsYQLikqeWx8R7F+rHh dG6eEJut4/CHOMlb/G4Ynrq8tpwlqVtaqLZrL2GPfEKUJVOvqxHeqVqmB7Pduh3E9/7rgEN6yXiL 6hISTRLIb13TGGyqpLPMRsgJnkMifQMI12OK0PQnFqRc2ES0JUnWhpv/WN4VYuvN3SgaIgE5VY86 C0J8IB6ljXx6uJj6EeC60KTmDUPtC1Au345jzBwY9yKLoQIDAQABMA0GCSqGSIb3DQEBCwUAA4IB AQAD7Ba6pwUUmxCtiqKE4E4JwMMCUrlHghL80Vru3SHWU3GdMEM9kVizVUcM57QzyIlwx8KdCXbB yfxo8Eh88mAYDRifLmeospLQvC5OhfF/5XKmsTa5JnF+bSB41iCZUsB88byLI1nARFZGznboQXK9 pT3egaEHsWffiIYR+Y2lcAW66OH6FEZ0lTy628q1LsuS/UruA3so+qFgPqTc0yiZEv65MZQWd1cg qRlLK1bcoR4d5Qfo0nWFDBXWqX4LX4c5xe7zh4wtbiG1i9Oh8qWJp8KUmgfSkQf79mUhib9YvzBE RdXU7eUS0/E3G21yLa9wQtHkEY3cIDs58AEIpuR0</ds:X509Certificate></ds:X509Data></ds:KeyInfo></md:KeyDescriptor><md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified</md:NameIDFormat><md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://jitterbitblue.okta.com/app/jitterbitorg316974_jitterbitsamlapplication_1/exknvfdjbL8smSRvK2p6/sso/saml"/><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://jitterbitblue.okta.com/app/jitterbitorg316974_jitterbitsamlapplication_1/exknvfdjbL8smSRvK2p6/sso/saml"/></md:IDPSSODescriptor></md:EntityDescriptor>

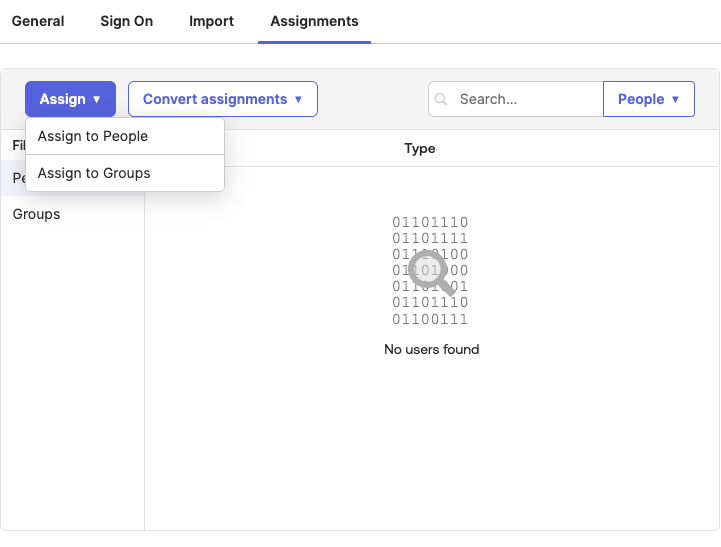

Um Benutzer der Jitterbit SAML-Anwendung innerhalb von Okta zuzuweisen, befolgen Sie diese Schritte:

-

Gehen Sie zum Tab Zuweisungen Ihrer neu erstellten Jitterbit-Anwendung.

-

Für jeden Benutzer, der sich über Okta bei Harmony anmelden muss, klicken Sie auf das Dropdown Zuweisen, wählen Sie Personen zuweisen und weisen Sie sie zu.

-

Wenn Sie fertig sind, klicken Sie auf Fertig.

-

Um die Metadaten des Dienstanbieters für die WMC- und Studio-Clients zu erstellen, verwenden Sie die folgenden Beispiele und ersetzen Sie

REGIONdurch die SAML-URL für die Harmony-Region in den hervorgehobenen Zeilen:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor>Tipp

Wenn Sie den Fehler Kein gültiges Signaturzertifikat gefunden sehen, überprüfen Sie, ob die Metadaten des Identitätsanbieters einen

KeyDescriptor-Tag mit dem Attributuse="signing"enthalten.