Configurar un proveedor de identidad para su uso con el inicio de sesión único (SSO) de Jitterbit Harmony

Introducción

Antes de [configurar SSO], debe configurar su proveedor de identidad. Esta página muestra cómo hacerlo para los siguientes protocolos y proveedores de identidad:

-

OAuth 2.0

- Autodesk

- BMC (propietario solo para clientes de BMC)

- Salesforce

-

SAML 2.0

En estas secciones, las URL de redirección y de callback para los clientes de Harmony son las siguientes:

-

OAuth 2.0

WMChttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/oauthStudiohttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/oauth/login/studio/callback -

SAML 2.0

WMChttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/samlStudiohttps://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback

REGION es su [región de Harmony], una de na-east, emea-west o apac-southeast.

Acción requerida: Próxima eliminación de las URL de redirección SSO heredadas

Jitterbit está retirando las URL de redirección heredadas (que contienen jitterbit-cloud-mgmt-console) en la próxima versión 11.59. Desde nuestro anuncio de junio de 2024 (11.28) de que las URL de SSO habían cambiado, las nuevas configuraciones de SSO requieren las nuevas URL. Sin embargo, su organización puede seguir utilizando URL heredadas si configuró SSO antes de junio de 2024 y su configuración aún no se ha actualizado.

Los administradores de la organización deben reconfigurar su configuración de SSO existente para usar las nuevas URL, o los inicios de sesión de los usuarios en Harmony comenzarán a fallar en las siguientes fechas:

| 11.60 | |

|---|---|

| APAC | 28 de abril de 2026 (12 AM AEST) |

| EMEA | 28 de abril de 2026 (9 PM CEST) |

| NA | 29 de abril de 2026 (12 PM PDT) |

Cómo verificar si necesita tomar medidas

Inicie sesión en el portal de Harmony, navegue a Consola de administración > Organizaciones, y seleccione su organización. En la pestaña Gestión de usuarios, haga clic en Configurar SSO.

Su organización requiere reconfiguración si alguno de estos campos contiene la cadena jitterbit-cloud-mgmt-console:

- OAuth 2.0: Los campos ID de cliente o Secreto de cliente.

- SAML 2.0: Los campos Metadatos del proveedor de identidad o Metadatos del proveedor de servicios.

Acción requerida

Si su organización está utilizando URL de redirección heredadas, un administrador de la organización debe reconfigurarlas:

-

En el interruptor Habilitar SSO, cambie la selección a Ninguno para eliminar la configuración SSO existente utilizando las URL de redirección heredadas.

-

Recree la configuración SSO utilizando las últimas URL de redirección siguiendo la documentación. Esto debe hacerse tanto en Harmony como en su proveedor de identidad:

-

En el interruptor Habilitar SSO, seleccione el tipo de autenticación: OAuth 2.0 o SAML 2.0. Luego haga clic en Configurar SSO.

-

Actualice las URL de redirección / ACS en su proveedor de identidad.

-

-

Pruebe la autenticación para confirmar el inicio de sesión exitoso.

Para obtener asistencia, comuníquese con el soporte de Jitterbit.

OAuth 2.0

Autodesk

Para obtener un ID de cliente y un secreto de cliente de Autodesk OAuth 2.0, inicie sesión en el [portal de Autodesk Forge], luego siga estos pasos para dos aplicaciones cliente de Jitterbit, WMC, para acceder a las aplicaciones web de Harmony a través del portal de Harmony, y Studio, para acceder a Design Studio:

Importante

Debe crear ambas aplicaciones incluso si no tiene la intención de usar Design Studio.

-

Ve a Mis aplicaciones y haz clic en el botón Crear aplicación.

-

Establece los siguientes valores:

-

Nombre de la aplicación: Ingresa el nombre de la aplicación que los usuarios ven al iniciar sesión en Harmony a través de este proveedor.

-

URL de redirección: Ingresa la URL de redirección o callback de OAuth de tu región de Harmony para la aplicación cliente de Jitterbit.

-

-

Haz clic en Crear aplicación.

-

Usa el ID de cliente y el secreto de cliente en la sección de la aplicación del cajón Configurar SSO OAuth 2.0 en la página Organizaciones de la Consola de Administración.

BMC

Para instrucciones sobre cómo configurar el proveedor de identidad BMC, contacta al [soporte al cliente de BMC].

Para obtener un ID de cliente y un secreto de cliente de Google OAuth 2.0, inicia sesión en la [Consola de API de Google], luego sigue estos pasos para dos aplicaciones cliente de Jitterbit, WMC, para acceder a las aplicaciones web de Harmony a través del portal de Harmony, y Studio, para acceder a Design Studio:

Importante

Debes crear ambas aplicaciones incluso si no tienes la intención de usar Design Studio.

-

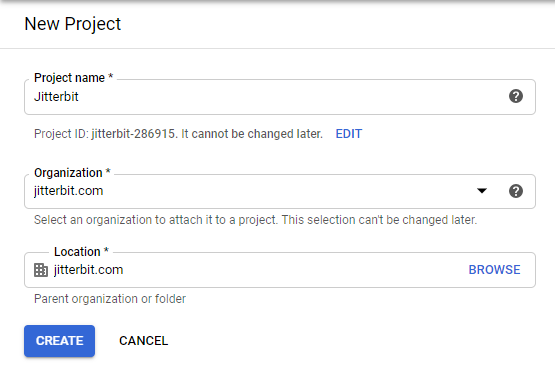

Desde el Tablero, haz clic en Crear proyecto.

-

En la pantalla de Nuevo proyecto, ingresa un Nombre del proyecto.

Consejo

Puedes crear ambas aplicaciones cliente de Jitterbit dentro del mismo proyecto.

Si es necesario, selecciona una Organización y Ubicación, luego haz clic en Crear:

-

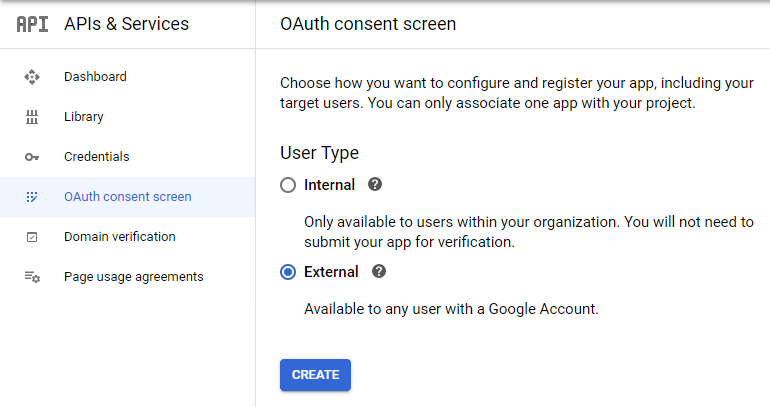

Ve a la pestaña Pantalla de consentimiento de OAuth del proyecto, selecciona Externo, luego haz clic en Crear:

-

En la pantalla de consentimiento de OAuth, ingresa un Nombre de la aplicación, completa la información de contacto requerida y realiza cualquier cambio adicional en los valores predeterminados.

-

Haz clic en Guardar y continuar.

-

Ve a la pestaña Credenciales del proyecto.

-

Haz clic en Crear credenciales.

-

En el menú desplegable, selecciona ID de cliente de OAuth, luego establece los siguientes valores:

- Tipo de aplicación: Selecciona Aplicación web.

-

Nombre: Ingresa un nombre para el cliente.

-

En URIs de redirección autorizados, haz clic en Agregar URI, luego establece lo siguiente:

- URIs: Ingresa la URL de redirección de tu región de Harmony para la aplicación cliente de Jitterbit.

-

Haz clic en Crear.

-

Usa el ID de cliente y el secreto de cliente en la sección de la aplicación del cajón de Configurar SSO OAuth 2.0 en la página de Organizaciones de la Consola de Administración.

Salesforce

Para habilitar Salesforce como un proveedor de identidad y obtener un ID de cliente OAuth 2.0 y un secreto de cliente, inicia sesión en la interfaz de usuario de Salesforce Classic como un administrador de Salesforce, luego sigue estos pasos:

-

Navega a Configuración > Administrar > Controles de Seguridad > Proveedor de Identidad.

-

En la sección Configuración del Proveedor de Identidad, verifica que tengas un nombre de dominio configurado y que Salesforce esté habilitado como proveedor de identidad:

-

Si no tienes un dominio configurado, haz clic en el enlace para Configurar un Nombre de Dominio y sigue los pasos para configurar un dominio y desplegarlo a los usuarios. Esto habilita automáticamente Salesforce como un proveedor de identidad.

-

Si tienes un dominio configurado pero deshabilitado como proveedor de identidad, haz clic en el botón Habilitar Proveedor de Identidad.

Consejo

Después de realizar cambios en Configuración del Proveedor de Identidad, es posible que necesites actualizar la página.

-

Realiza los siguientes pasos para dos aplicaciones cliente de Jitterbit, WMC, para acceder a las aplicaciones web de Harmony a través del portal de Harmony, y Studio, para acceder a Design Studio:

Importante

Debes crear ambas aplicaciones incluso si no tienes la intención de usar Design Studio.

-

En la sección de Proveedores de Servicios, haz clic en el enlace para crear a través de Aplicaciones Conectadas, o navega a Configuración > Crear > Aplicaciones y haz clic en Nuevo en la sección de Aplicaciones Conectadas.

-

Establece los siguientes valores:

-

Información Básica:

-

Nombre de la Aplicación Conectada: Ingresa un nombre para la aplicación cliente de Jitterbit.

-

Establece cualquier otro campo requerido.

-

-

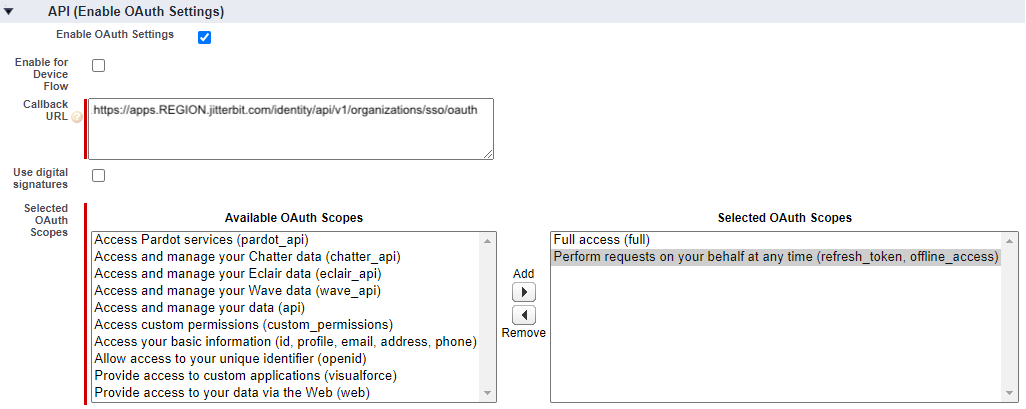

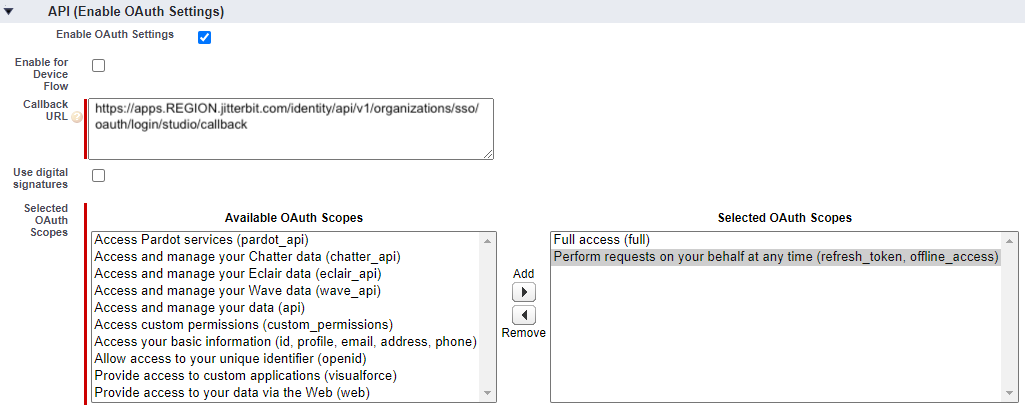

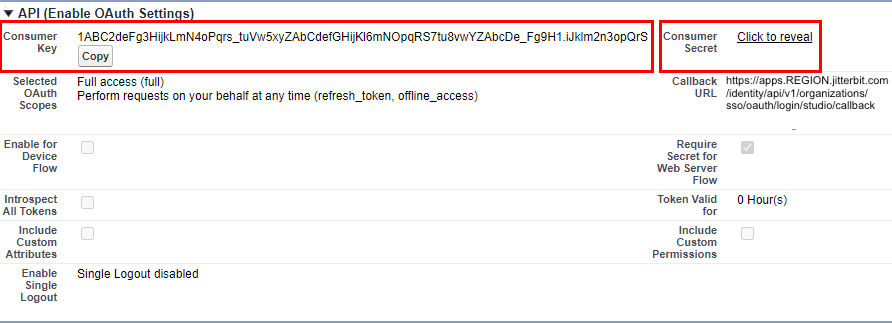

API (Habilitar Configuraciones de OAuth):

-

Habilitar configuraciones de OAuth: Habilite esta configuración para revelar los campos de URL de redirección y Ámbitos de OAuth seleccionados:

Para WMC:

Para Studio:

Configure estos campos de la siguiente manera:

-

URL de redirección: Ingrese la URL de redirección o callback de su región de Harmony para la aplicación cliente de Jitterbit.

-

Ámbitos de OAuth seleccionados: Seleccione estos ámbitos de OAuth moviéndolos a Ámbitos de OAuth seleccionados:

-

Acceso completo (full)

-

Realizar solicitudes en su nombre en cualquier momento (refresh_token, offline_access)

-

-

-

-

-

Haga clic en Guardar.

-

En API (Habilitar configuraciones de OAuth), use la Clave de consumidor como el ID de cliente y el Secreto de consumidor como el secreto de cliente en la sección de la aplicación del cajón Configurar SSO OAuth 2.0 en la página Organizaciones de la Consola de Administración.

SAML 2.0

Microsoft Entra ID

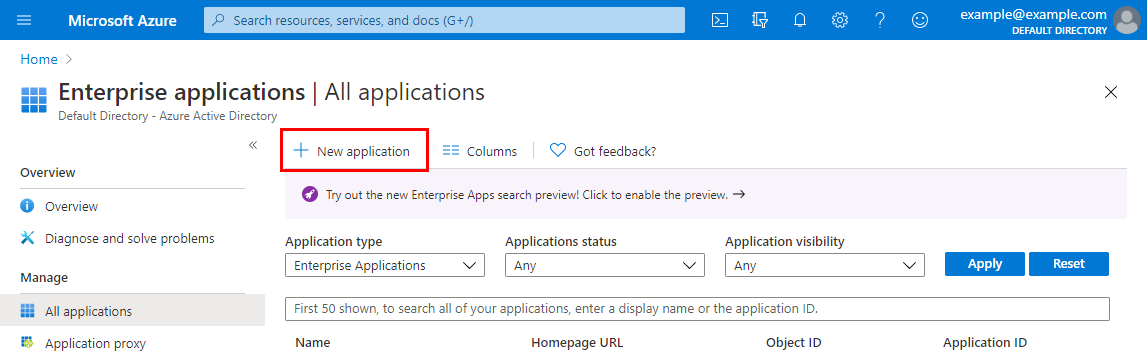

Para obtener los metadatos de identidad y proveedor de servicios SAML 2.0 para Microsoft Entra ID (ahora conocido como Microsoft Entra ID), inicie sesión en el [portal de Microsoft Azure] con una cuenta que incluya la edición P2 de Microsoft Entra ID, luego siga estos pasos:

-

Vaya a la sección de Aplicaciones empresariales y haga clic en Nueva aplicación:

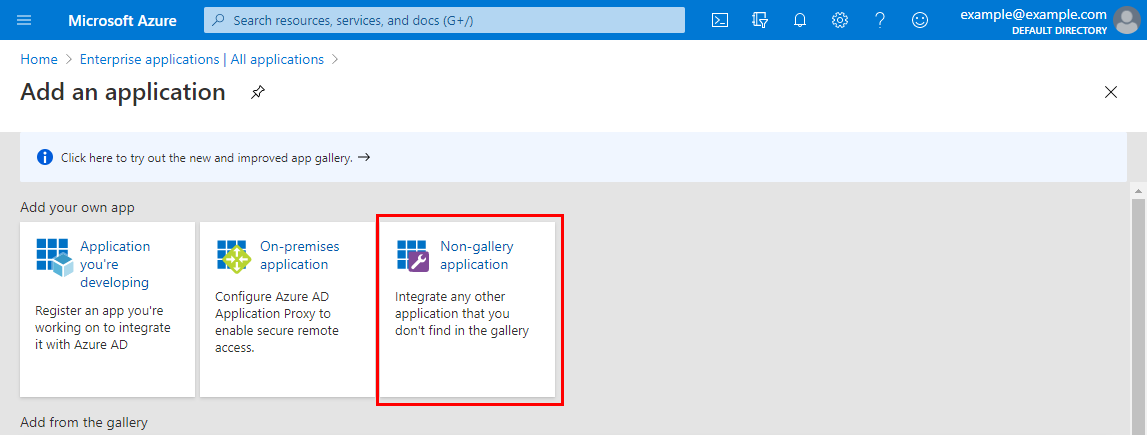

-

En la pantalla Agregar una aplicación bajo Agregue su propia aplicación, seleccione Aplicación no de galería:

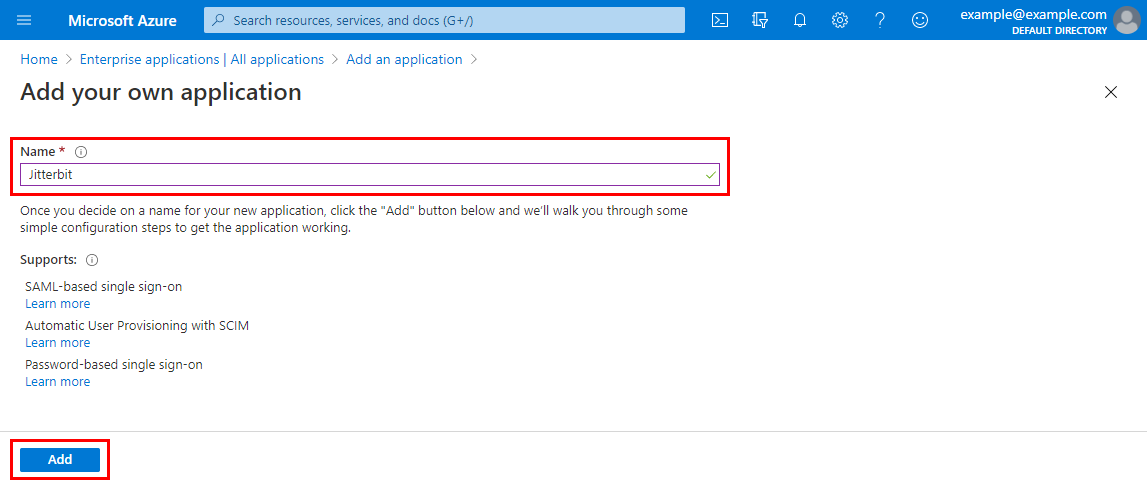

-

En la pantalla Agregue su propia aplicación, ingrese un nombre para la nueva aplicación y luego haga clic en Agregar:

-

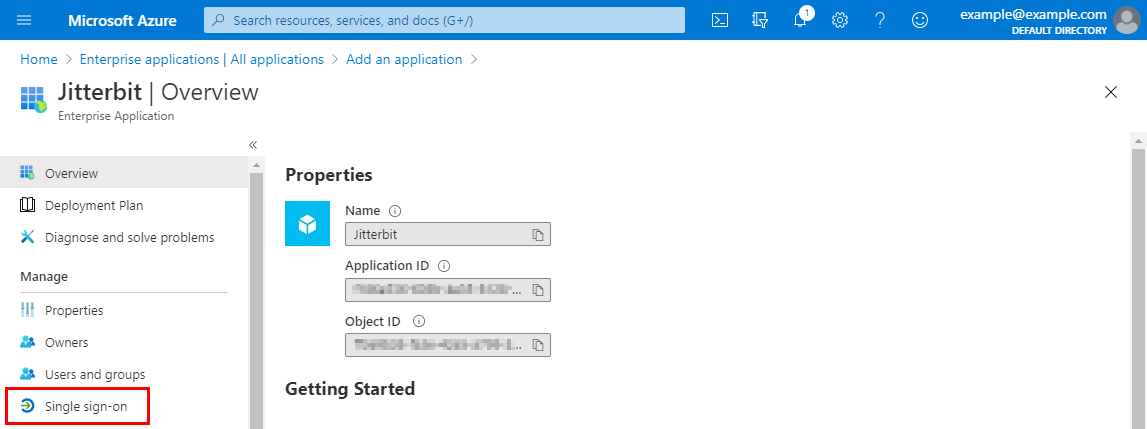

En la pantalla de Descripción general para la nueva aplicación, en la categoría Administrar a la izquierda, selecciona Inicio de sesión único:

-

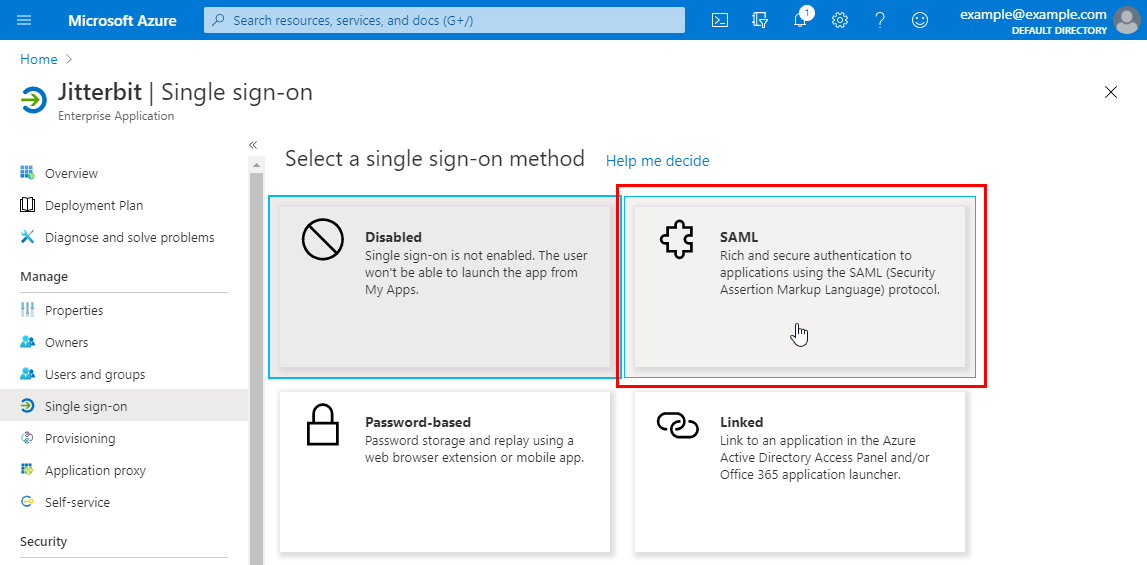

En la pantalla de Inicio de sesión único para la nueva aplicación, bajo Seleccionar un método de inicio de sesión único, selecciona SAML:

-

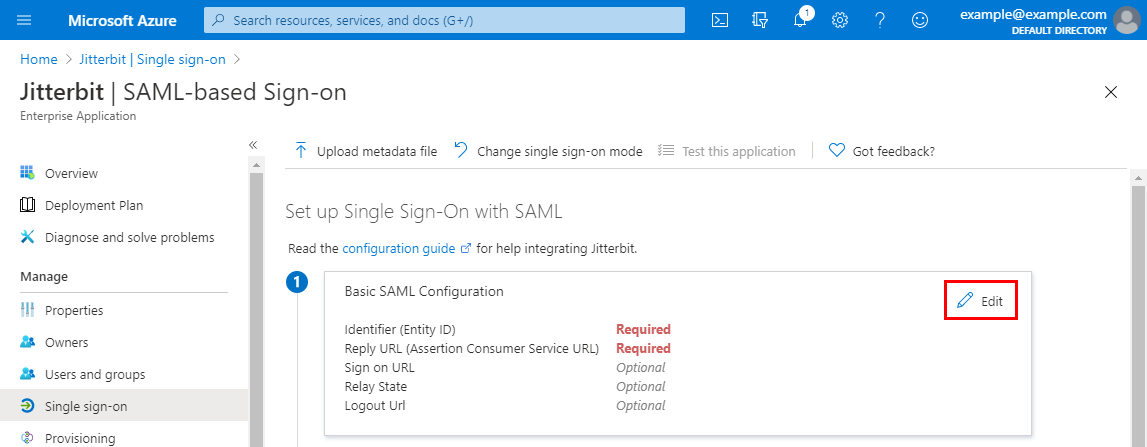

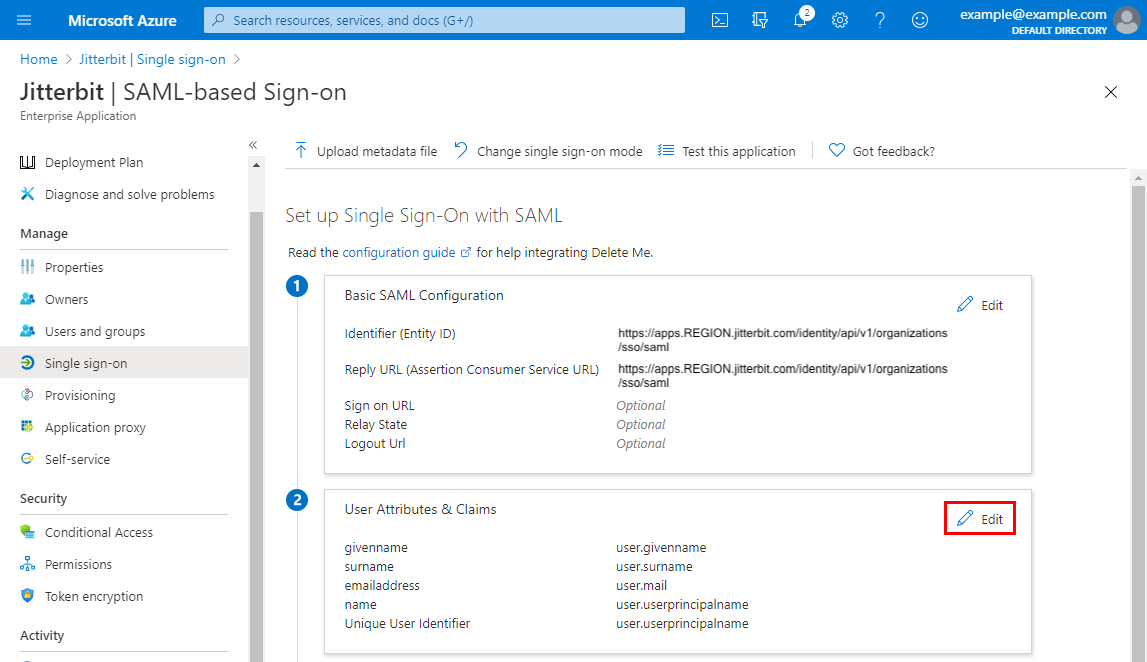

En la pantalla de Inicio de sesión basado en SAML, edita el primer paso, Configuración básica de SAML:

-

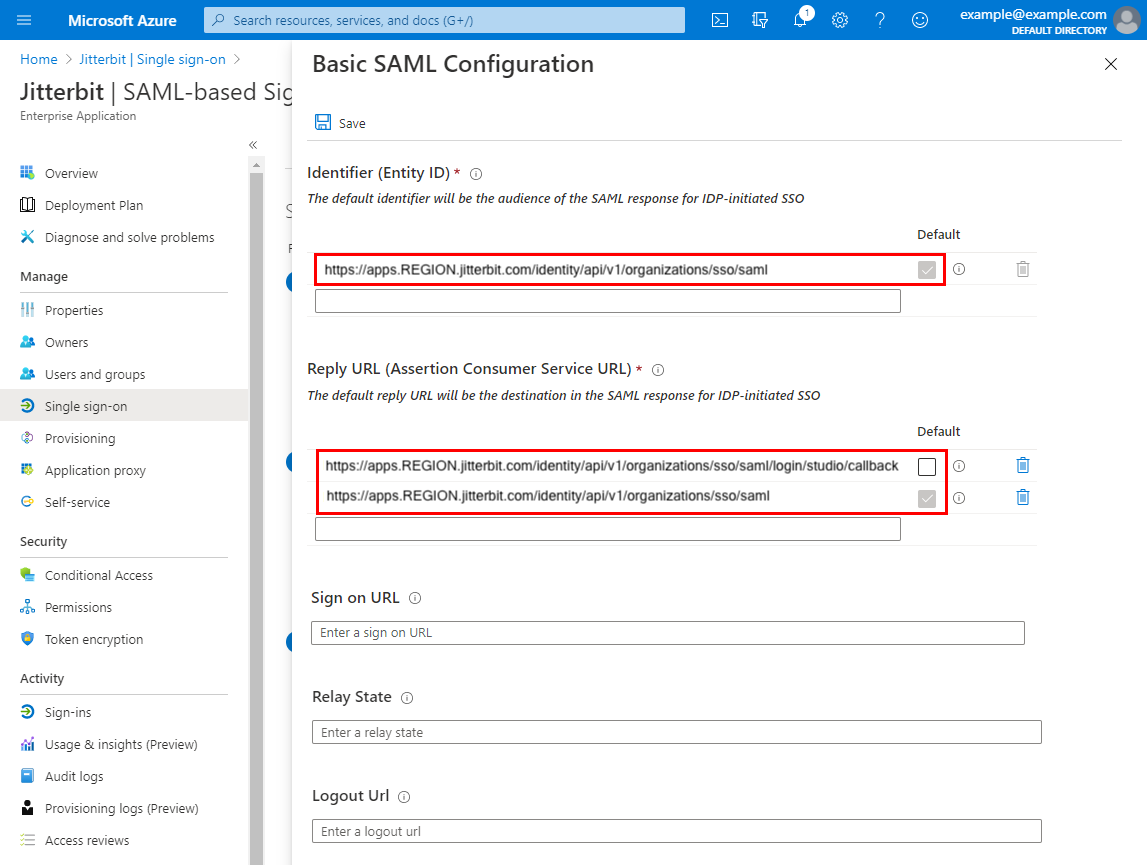

En la pantalla de Configuración básica de SAML, establece valores para los siguientes campos:

-

Identificador (Entity ID): Ingresa la URL de redirección SAML de tu región de Harmony para la aplicación cliente WMC de Jitterbit y selecciona la casilla Predeterminado.

-

URL de respuesta (Assertion Consumer Service URL): En líneas separadas, ingresa las URL de redirección y de callback SAML de tu región de Harmony para ambas aplicaciones cliente de Jitterbit, WMC, para acceder a las aplicaciones web de Harmony a través del portal de Harmony, y Studio, para acceder a Design Studio. Selecciona la casilla Predeterminado para la URL de redirección de WMC.

Importante

Debes crear ambas aplicaciones incluso si no tienes la intención de usar Design Studio.

-

-

Haz clic en Guardar y cierra.

-

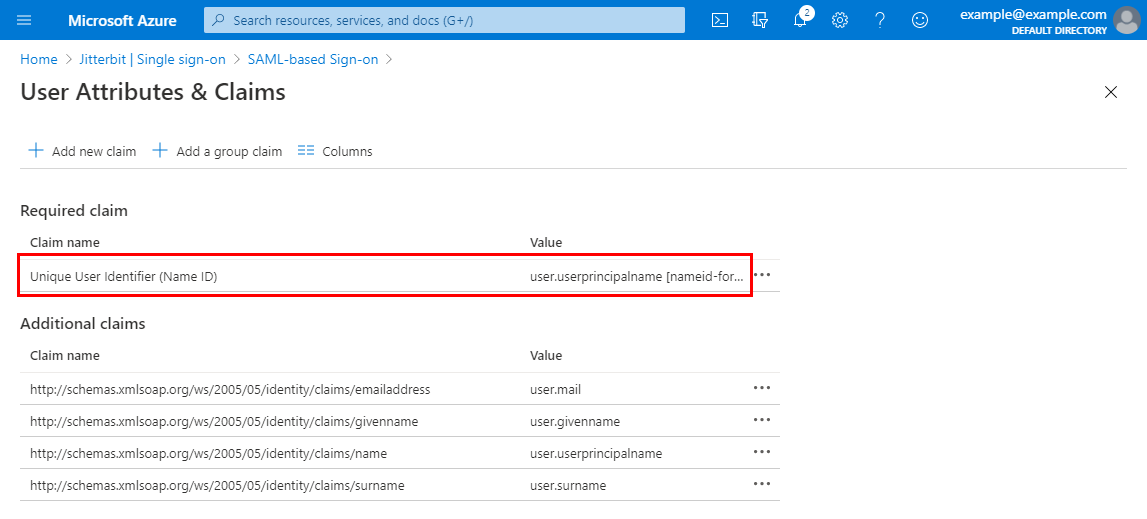

En la pantalla de Inicio de sesión basado en SAML, edita el segundo paso, Atributos y reclamaciones del usuario:

-

Por defecto, Microsoft Azure utiliza

user.userprincipalnamecomo el identificador, que esonemicrosoft.com. Esto debe cambiarse auser.mail.Para abrir la reclamación para modificar, haz clic en la fila con un Nombre de reclamación de Identificador de usuario único (Name ID):

-

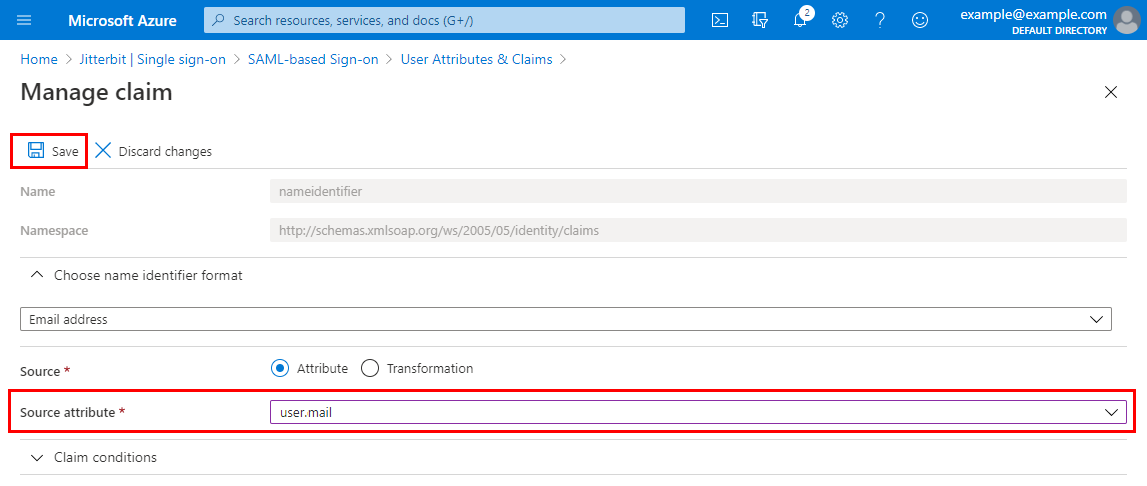

En la pantalla de Administrar reclamación, cambia el campo Atributo de origen de

user.userprincipalnameauser.mail.

-

Haz clic en Guardar y cierra.

-

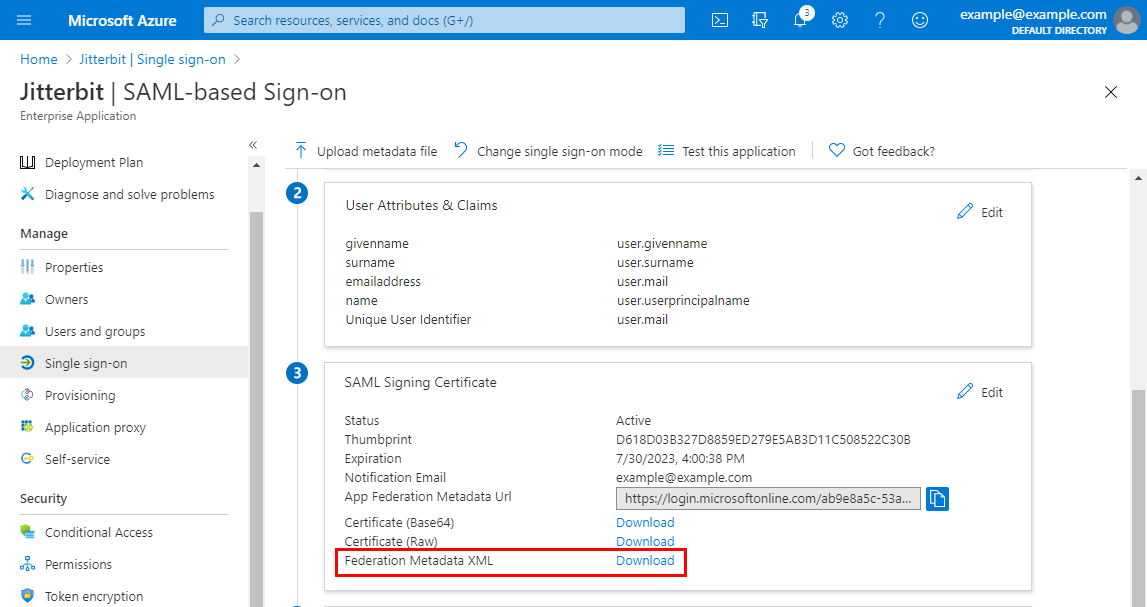

En la pantalla de Inicio de sesión basado en SAML, en el tercer paso, Certificado de firma SAML, descarga el XML de metadatos de federación. Utiliza esto como el campo de Metadatos del proveedor de identidad en la sección de la aplicación del Configurar SSO SAML 2.0 en la página de Organizaciones de la Consola de Administración.

Nota

Se admiten múltiples definiciones de certificado (elementos

<X509Data>) en los metadatos con versiones de agentes 10.84 / 11.22 y posteriores.

-

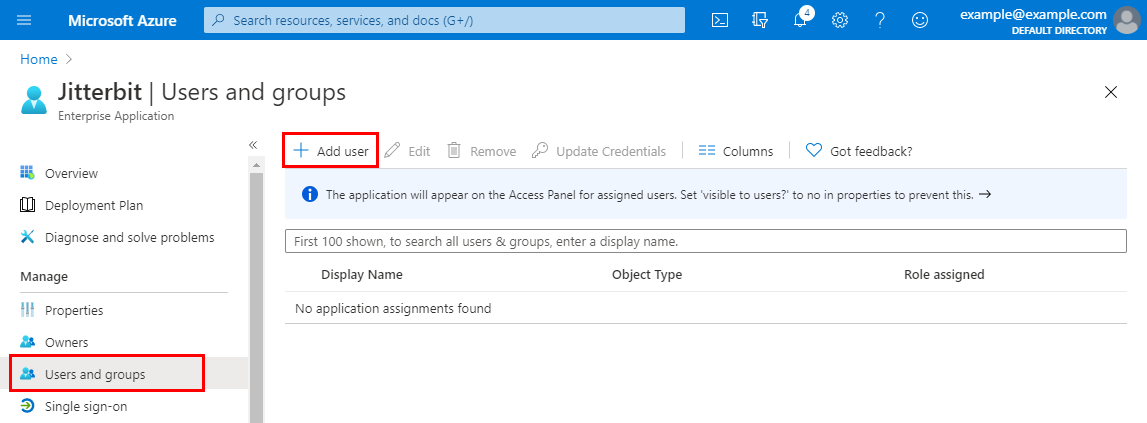

En la categoría Administrar a la izquierda, selecciona Usuarios y grupos.

-

Para cada usuario, haz clic en Agregar usuario y añade su dirección de correo electrónico.

-

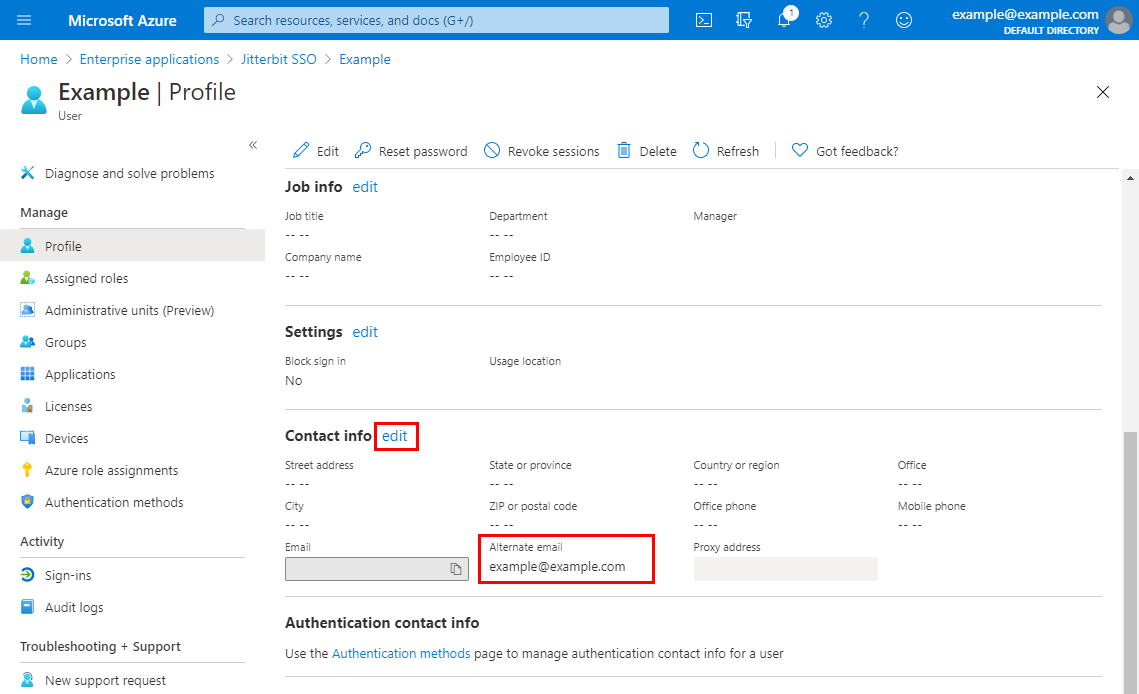

Después de agregar cada usuario, proporciona un Correo electrónico alternativo que coincida con el nombre de usuario de Harmony. Estos usuarios deben ser miembros de la organización de Harmony.

-

Para crear los metadatos del proveedor de servicios para los clientes WMC y Studio, utiliza los ejemplos a continuación, reemplazando

REGIONen las líneas resaltadas con las URL de redirección y callback SAML de tu región de Harmony para la aplicación cliente de Jitterbit:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor> -

Utiliza estos metadatos en el campo de Metadatos del proveedor de servicios en la sección de la aplicación del Configurar SSO SAML 2.0 en la página de Organizaciones de la Consola de Administración. para configurar SSO para SAML 2.0.

Salesforce

Para obtener los metadatos de identidad y del proveedor de servicios SAML 2.0 para Salesforce, inicia sesión en la interfaz de usuario de Salesforce Classic como un administrador de Salesforce, luego sigue estos pasos:

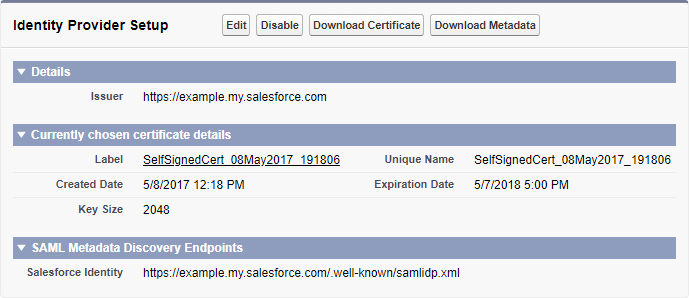

-

Navega a Configuración > Administrar > Controles de seguridad > Proveedor de identidad.

-

En la sección Configuración del Proveedor de Identidad, verifica que tengas un nombre de dominio configurado y que Salesforce esté habilitado como proveedor de identidad:

-

Si no tienes un dominio configurado, haz clic en el enlace para Configurar un Nombre de Dominio y sigue los pasos para establecer un dominio y desplegarlo a los usuarios. Esto habilita automáticamente Salesforce como proveedor de identidad.

-

Si tienes un dominio configurado pero deshabilitado como proveedor de identidad, haz clic en el botón Habilitar Proveedor de Identidad.

Consejo

Después de realizar cambios en Configuración del Proveedor de Identidad, es posible que necesites actualizar la página.

-

Realiza los siguientes pasos para dos aplicaciones cliente de Jitterbit, WMC, para acceder a las aplicaciones web de Harmony a través del portal de Harmony, y Studio, para acceder a Design Studio:

Importante

Debes crear ambas aplicaciones incluso si no tienes la intención de usar Design Studio.

-

En la sección Proveedores de Servicio, haz clic en el enlace para crear a través de Aplicaciones Conectadas, o navega a Configuración > Construir > Crear > Aplicaciones y haz clic en Nuevo en la sección de Aplicaciones Conectadas.

-

Establece los siguientes valores:

-

Información Básica:

-

Nombre de la Aplicación Conectada: Ingresa un nombre para la aplicación cliente de Jitterbit.

-

Establece cualquier otro campo requerido.

-

-

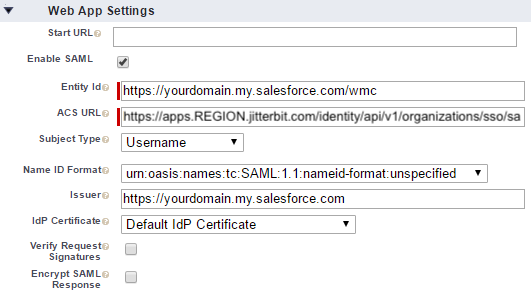

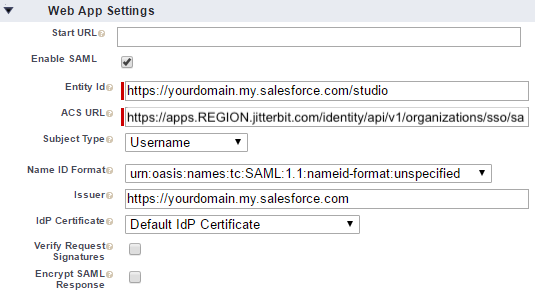

Configuraciones de la Aplicación Web:

-

Habilitar SAML: Habilita esta configuración para revelar los campos Id de Entidad y URL de ACS:

Para WMC:

Para Studio:

Establece estos campos de la siguiente manera:

-

Id de Entidad: Este debe ser único por cliente de Harmony.

Consejo

Inspecciona el archivo de metadatos XML descargado y encuentra el elemento

entityID. Esto debe coincidir con tu dominio de Salesforce (https://yourdomain.my.salesforce.com/). Para crear un Id de Entidad único por cliente, puedes agregar/wmco/studioal ID predeterminado. -

URL de ACS: Ingresa la URL de redirección o callback de tu región de Harmony para la aplicación cliente de Jitterbit.

-

-

-

-

Completa cualquier otro campo opcional según desees y haz clic en Guardar.

Para asignar perfiles a las Aplicaciones Conectadas para que los usuarios tengan los permisos apropiados, sigue estos pasos:

-

Para cada Aplicación Conectada, haz clic en el botón Administrar, o navega a Configuración > Administrar > Administrar Aplicaciones > Aplicaciones Conectadas.

-

Debes asignar perfiles para cada Aplicación Conectada. Haz lo siguiente para cada una:

-

En la sección de Perfiles, haz clic en Administrar Perfiles.

-

En la pantalla de Asignación de Perfil de Aplicación, selecciona Administrador del Sistema. Esto proporciona acceso al proveedor de servicios.

Selecciona cualquier perfil adicional asociado con usuarios que utilizan Harmony SSO.

-

Cuando todos los perfiles deseados hayan sido asignados, haz clic en Guardar.

-

-

Los clientes de Harmony ahora deberían estar listados bajo Administrar Aplicaciones Conectadas. (Es posible que no veas las aplicaciones de la página del proveedor de identidad listadas bajo proveedores de servicios.)

-

Para crear los metadatos del proveedor de servicios para los clientes de WMC y Studio, utiliza los ejemplos a continuación, reemplazando (en las líneas resaltadas)

ENTITY_IDcon el ID de Entidad de Salesforce, yREGIONcon la URL de redirección y callback SAML de tu región de Harmony para la aplicación cliente de Jitterbit:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="ENTITY_ID"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="ENTITY_ID"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor>Consejo

Si ves el error No se encontró un certificado de firma válido, verifica que los metadatos del proveedor de identidad tengan una etiqueta

KeyDescriptorcon el atributouse="signing".

Okta

Para obtener los metadatos de identidad y proveedor de servicios SAML 2.0 para Okta, inicia sesión en tu organización de Okta como un usuario con privilegios administrativos, luego sigue estos pasos:

-

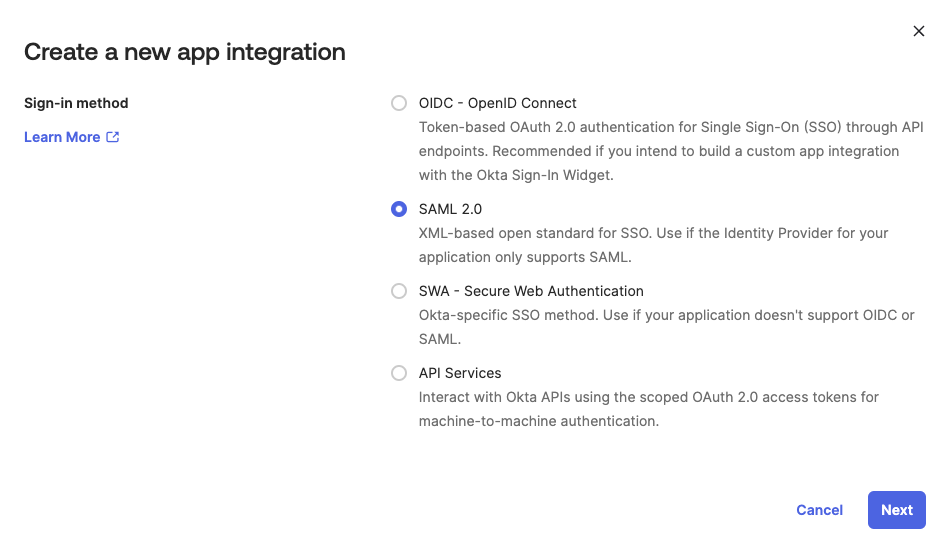

En el menú principal, ve a Aplicaciones > Aplicaciones, luego haz clic en Crear Integración de Aplicación.

-

En la ventana de Crear una nueva integración de aplicación, selecciona SAML 2.0 y haz clic en Siguiente.

-

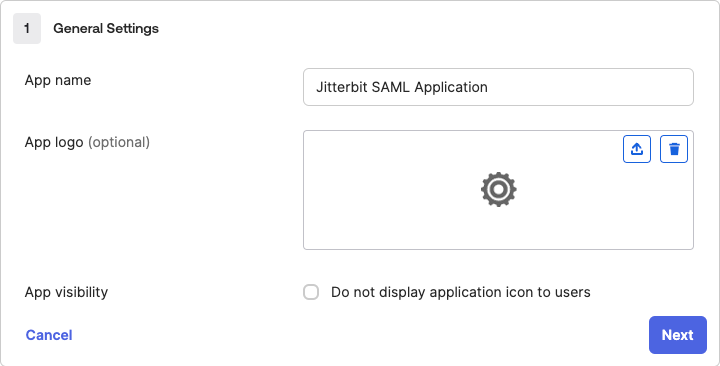

En la página Crear Integración SAML, varios pasos te guían a través de la configuración de la nueva aplicación.

-

En el paso 1, Configuración General, ingresa un Nombre de la aplicación, luego haz clic en Siguiente:

-

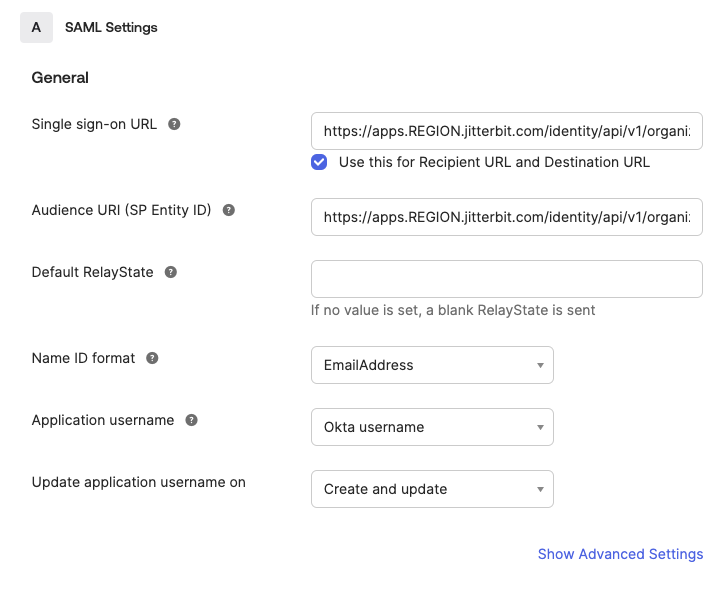

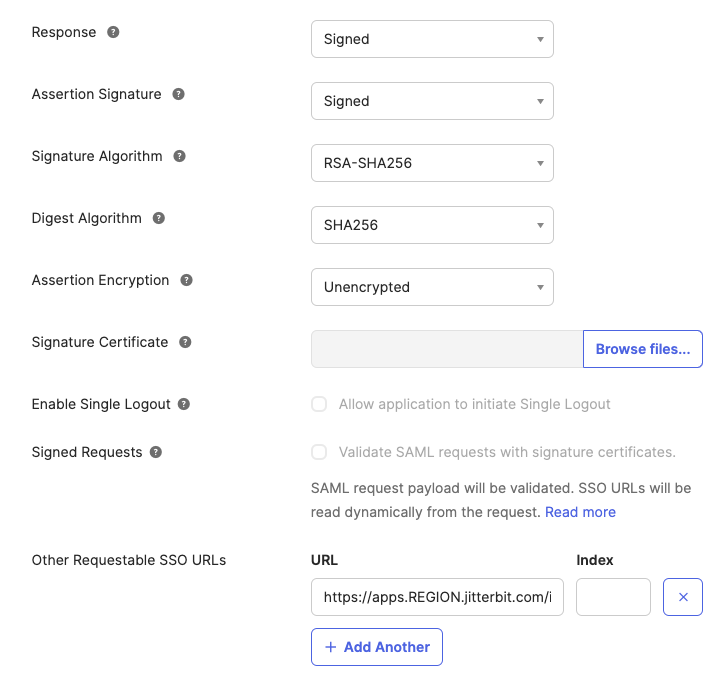

En el paso 2, Configurar SAML, proporciona la siguiente información en la parte A, Configuraciones SAML:

-

URL de inicio de sesión único: Ingresa la URL de redirección SAML 2.0 de tu región de Harmony para la aplicación cliente WMC Jitterbit.

-

URI de audiencia (ID de entidad SP): Nuevamente, ingresa la URL de redirección SAML 2.0 de tu región de Harmony para la aplicación cliente WMC Jitterbit.

-

Formato de ID de nombre: Haz clic en el menú desplegable y elige la opción EmailAddress. Deja los campos restantes con sus valores predeterminados.

-

-

Haz clic en Mostrar Configuraciones Avanzadas.

-

En Otras URL SSO solicitables, haz clic en + Agregar Otra. Ingresa la URL de callback SAML 2.0 de tu región de Harmony para la aplicación cliente Studio Jitterbit. Deja los campos restantes con sus valores predeterminados.

-

-

Cuando termines, puedes omitir la parte B y hacer clic en Siguiente para continuar.

-

Completa el último paso, Comentarios, luego haz clic en Finalizar para terminar de crear la aplicación.

Para crear los metadatos para el campo Metadatos del Proveedor de Servicios en la sección de la aplicación del cajón Configurar SSO SAML 2.0 en la página Organizaciones de la Consola de Administración, sigue estos pasos:

-

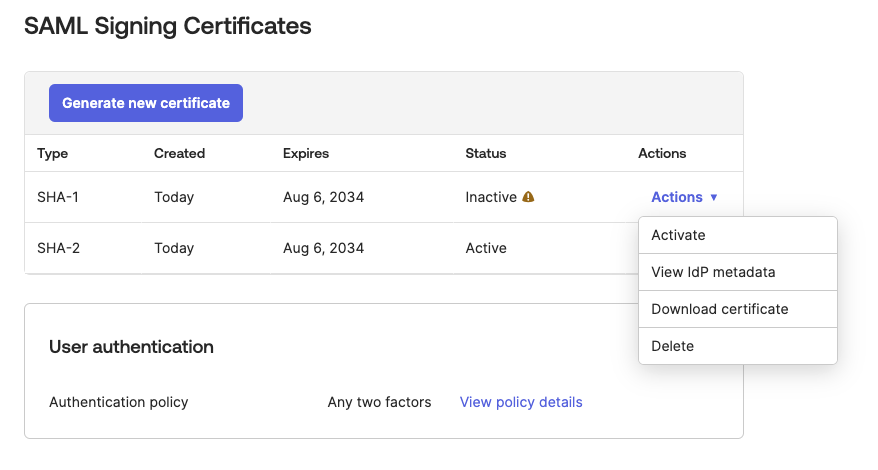

Ve a la pestaña Inicio de Sesión de tu aplicación recién creada.

-

En la columna Acciones, selecciona Acciones > Ver Metadatos de IdP para descargar el archivo de metadatos:

Este ejemplo muestra cómo debería verse el archivo de metadatos:

Ejemplo de Metadatos del Proveedor de Identidad<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" entityID="http://www.okta.com/exknvfdjbL8smSRvK2p6"><md:IDPSSODescriptor WantAuthnRequestsSigned="false" protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"><md:KeyDescriptor use="signing"><ds:KeyInfo xmlns:ds="http://www.w3.org/2000/09/xmldsig#"><ds:X509Data><ds:X509Certificate>MIIDqjCCApKgAwIBAgIGAWFj+QgOMA0GCSqGSIb3DQEBCwUAMIGVMQswCQYDVQQGEwJVUzETMBEG A1UECAwKQ2FsaWZvcm5pYTEWMBQGA1UEBwwNU2FuIEZyYW5jaXNjbzENMAsGA1UECgwET2t0YTEU MBIGA1UECwwLU1NPUHJvdmlkZXIxFjAUBgNVBAMMDWppdHRlcmJpdGJsdWUxHDAaBgkqhkiG9w0B CQEWDWluZm9Ab2t0YS5jb20wHhcNMTgwMjA1MDMxNzQwWhcNMjgwMjA1MDMxODQwWjCBlTELMAkG A1UEBhMCVVMxEzARBgNVBAgMCkNhbGlmb3JuaWExFjAUBgNVBAcMDVNhbiBGcmFuY2lzY28xDTAL BgNVBAoMBE9rdGExFDASBgNVBAsMC1NTT1Byb3ZpZGVyMRYwFAYDVQQDDA1qaXR0ZXJiaXRibHVl MRwwGgYJKoZIhvcNAQkBFg1pbmZvQG9rdGEuY29tMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIB CgKCAQEAwRuDKQWs/uWFEulxYk1/V436/zhy/XxAL3swKUdfFlevC4XZcQtTdpspgwdt0TIgTpz1 dZGx5ystxz1slZ5e9jk20iHAsRuzKKeL657DDFHlG8Qg7HCg8B55TKKhTUsYQLikqeWx8R7F+rHh dG6eEJut4/CHOMlb/G4Ynrq8tpwlqVtaqLZrL2GPfEKUJVOvqxHeqVqmB7Pduh3E9/7rgEN6yXiL 6hISTRLIb13TGGyqpLPMRsgJnkMifQMI12OK0PQnFqRc2ES0JUnWhpv/WN4VYuvN3SgaIgE5VY86 C0J8IB6ljXx6uJj6EeC60KTmDUPtC1Au345jzBwY9yKLoQIDAQABMA0GCSqGSIb3DQEBCwUAA4IB AQAD7Ba6pwUUmxCtiqKE4E4JwMMCUrlHghL80Vru3SHWU3GdMEM9kVizVUcM57QzyIlwx8KdCXbB yfxo8Eh88mAYDRifLmeospLQvC5OhfF/5XKmsTa5JnF+bSB41iCZUsB88byLI1nARFZGznboQXK9 pT3egaEHsWffiIYR+Y2lcAW66OH6FEZ0lTy628q1LsuS/UruA3so+qFgPqTc0yiZEv65MZQWd1cg qRlLK1bcoR4d5Qfo0nWFDBXWqX4LX4c5xe7zh4wtbiG1i9Oh8qWJp8KUmgfSkQf79mUhib9YvzBE RdXU7eUS0/E3G21yLa9wQtHkEY3cIDs58AEIpuR0</ds:X509Certificate></ds:X509Data></ds:KeyInfo></md:KeyDescriptor><md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified</md:NameIDFormat><md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://jitterbitblue.okta.com/app/jitterbitorg316974_jitterbitsamlapplication_1/exknvfdjbL8smSRvK2p6/sso/saml"/><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://jitterbitblue.okta.com/app/jitterbitorg316974_jitterbitsamlapplication_1/exknvfdjbL8smSRvK2p6/sso/saml"/></md:IDPSSODescriptor></md:EntityDescriptor>

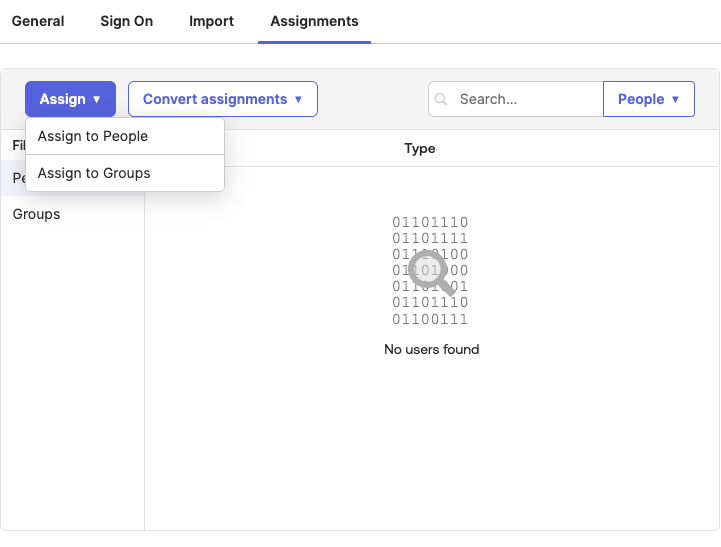

Para asignar usuarios a la aplicación SAML de Jitterbit dentro de Okta, sigue estos pasos:

-

Ve a la pestaña Asignaciones de tu nueva aplicación Jitterbit.

-

Para cada usuario que deba iniciar sesión en Harmony a través de Okta, haz clic en el menú desplegable Asignar, selecciona Asignar a Personas, y luego asígnalos.

-

Cuando termines, haz clic en Listo.

-

Para crear los metadatos del proveedor de servicios para los clientes WMC y Studio, utiliza los ejemplos a continuación, reemplazando

REGIONcon la URL SAML para la región de Harmony en las líneas resaltadas:WMC<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"/> </md:SPSSODescriptor> </md:EntityDescriptor>Studio<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml"> <md:SPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"> <md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat> <md:AssertionConsumerService index="1" isDefault="true" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://apps.REGION.jitterbit.com/identity/api/v1/organizations/sso/saml/login/studio/callback"/> </md:SPSSODescriptor> </md:EntityDescriptor>Consejo

Si ves el error No se encontró un certificado de firma válido, verifica que los metadatos del proveedor de identidad tengan una etiqueta

KeyDescriptorcon el atributouse="signing".