Configurar o Google SAML como um provedor de segurança SSO no Jitterbit App Builder

Este artigo descreve como configurar o Google SAML como um Provedor de Segurança SSO no App Builder. A configuração do SSO SAML do Google precisa ser feita primeiro, seguida pela configuração das informações do Provedor de Segurança do App Builder para se conectar ao Google SAML.

Google SSO SAML

O Google oferece um serviço de single sign-on (SSO) baseado em SAML que fornece às empresas controle sobre a autorização e autenticação de contas de usuário hospedadas que podem acessar entidades baseadas na web. O App Builder atua como o provedor de identidade e, quando configurado junto com o Google SSO, pode ser usado para autenticar e autorizar Usuários em um aplicativo do App Builder.

O serviço SSO do Google é baseado nas especificações SAML v2.0.

Configurações de configuração do Google SSO

Para começar, primeiro configure o SSO SAML do Google para uso com seu aplicativo do App Builder:

- Faça login no seu console Google Admin

- Vá para Menu > Apps > Aplicativos da web e móveis

- Clique em Adicionar App > Adicionar aplicativo SAML personalizado

-

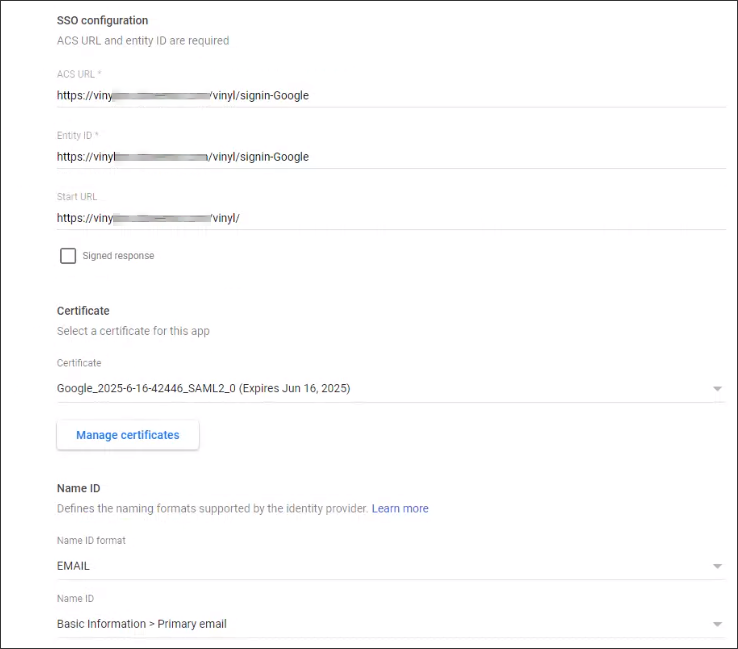

Na página de Detalhes do App, insira o nome do App junto com as seguintes informações:

- URL ACS: Corresponde à URL do Provedor de Login. Observe que deve começar com

https://. Exemplo:https://example.zudy.com/signin-{{ProviderName}} - ID da Entidade: Este é o público que você deseja passar do provedor. Recomenda-se usar o mesmo valor que a URL ACS.

- URL de Início: A URL para redirecionar um usuário autenticado, se ele iniciar o Login a partir do Tile do Google no navegador

- Formato do ID do Nome: O valor que o Google passará como identificador único para o usuário. O padrão é o email se nenhum for selecionado.

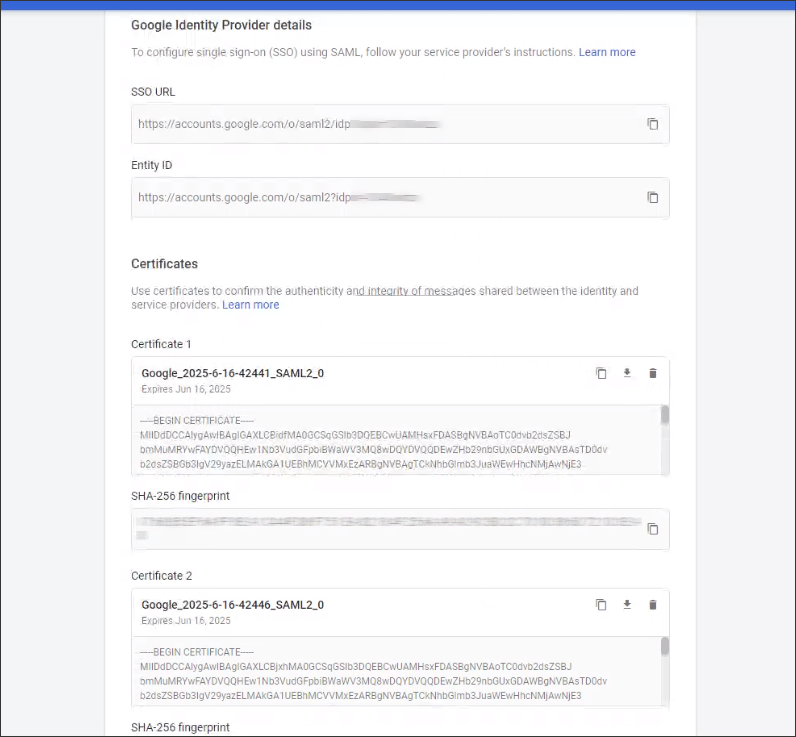

- URL SSO: O valor usado para o Parâmetro de Endpoint de Redirecionamento de Solicitação no App Builder

- ID da Entidade: O ID da Entidade real necessário para preencher na configuração do App Builder

- Certificado: Você precisará baixar isso e anotar a data de expiração, pois isso precisará ser alterado uma vez que o certificado antigo expire.

- URL ACS: Corresponde à URL do Provedor de Login. Observe que deve começar com

-

Na página de detalhes do Provedor de Identidade do Google, obtenha as informações necessárias para o provedor de serviços do App Builder:

- Copie a URL SSO e o ID da Entidade e baixe o Certificado

Provedor de segurança do App Builder

Após a configuração do SSO do Google ser concluída, você configurará o Google no App Builder como um Provedor de Segurança SAML.

Exemplo de configuração do Provedor SAML do Google

Configuração do App Builder específica para o SSO do Google

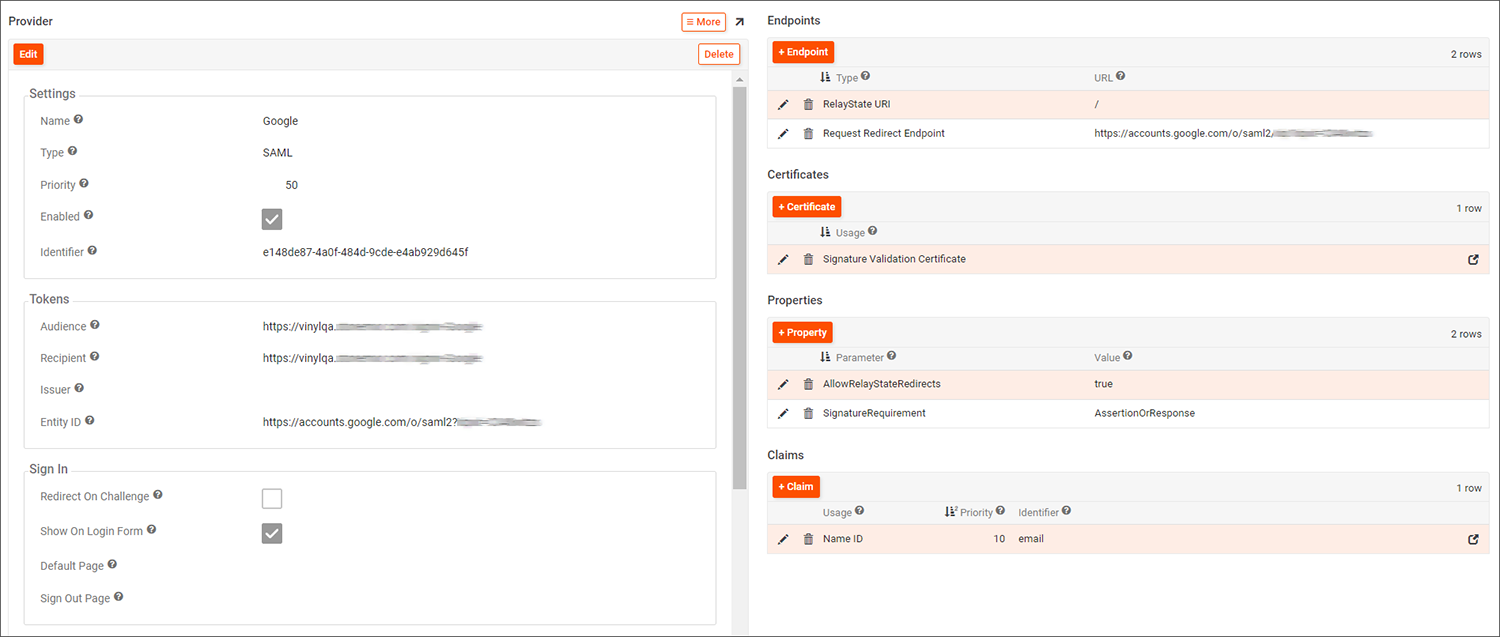

Siga a configuração básica para App Builder como um provedor de segurança SAML. Além disso, revise e confirme as seguintes configurações que são específicas para a integração com o SSO do Google:

Configurações

- Nome: Google

- Tipo: SAML

- Habilitado: Verdadeiro

Tokens

- Público e Destinatário: os valores devem corresponder ao valor do ID da Entidade fornecido pelo Google. Exemplo:

https://vinyl.example.com/signin-Google - ID da Entidade: deve corresponder ao segundo valor do ID da Entidade gerado pelo Google

Endpoints

- URI RelayState: é um Endpoint configurado com o valor de "

/". Isso permite que o Tile do Google inicie o fluxo de autenticação.

Propriedades

- AllowRelayStateRedirects: é uma Propriedade configurada com o valor de Verdadeiro. Isso permite que o Tile do Google inicie o fluxo de autenticação.

- SignatureRequirement: é uma Propriedade configurada com o valor de AssertionOrResponse. Isso é opcional, mas recomendado.

Claims

- Configure um registro de Claims para instruir como lidar com a criação de identidade e mapeamento de grupos, se necessário. Exemplo: o ID de Nomes é um tipo de Uso, com o email como valor do Identificador.

Por fim, você precisará fazer o upload das informações do Certificado baixadas do Google.

- Clique em + Certificado na área de Certificados nas configurações do Provedor

- Selecione Certificado de Validação de Assinatura para Uso

- Selecione Certificado X.509 para Formato

- Insira as informações do Certificado do Google. Certifique-se de remover a notação de início e fim do certificado.