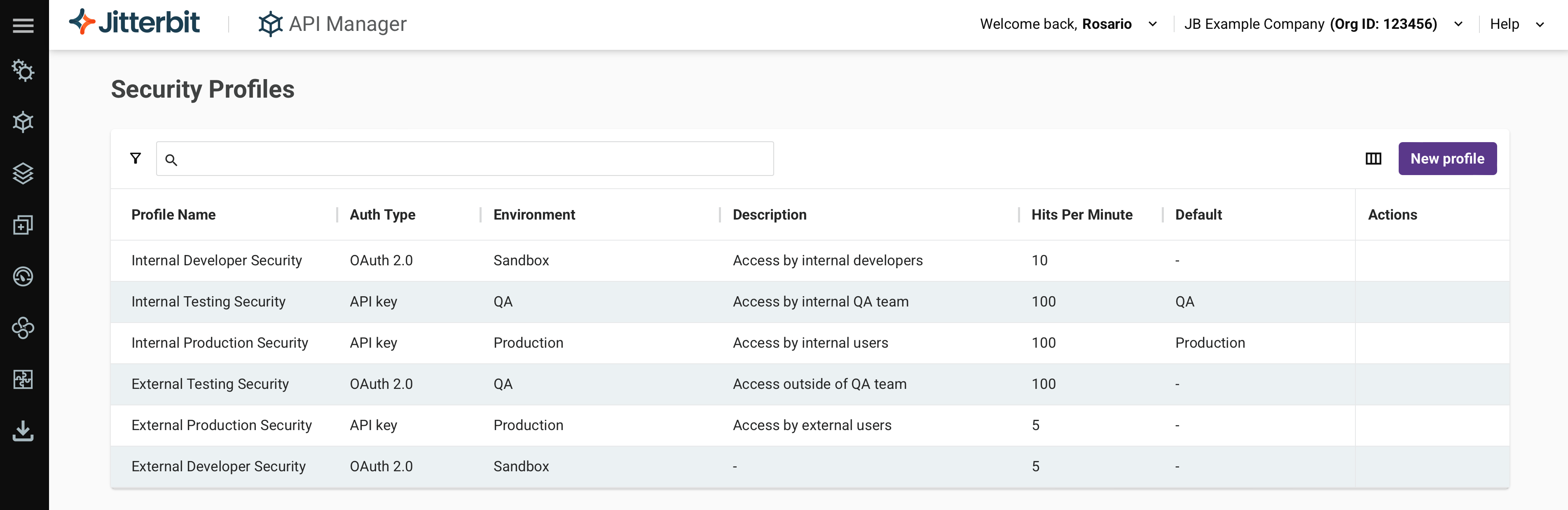

Página de Perfis de Segurança no Jitterbit API Manager

Introdução

Use a página Perfis de Segurança no API Manager para configurar e gerenciar perfis de segurança. Os perfis de segurança controlam o acesso dos usuários às APIs do API Manager.

Alternativamente, crie e gerencie perfis de segurança usando o Assistente de IA do APIM.

Nota

Para usar o Assistente de IA do APIM, sua licença Harmony deve incluir a opção do Assistente de IA do APIM. Entre em contato com seu Gerente de Sucesso do Cliente (CSM) para adicionar essa opção à sua licença.

Para realizar ações ou fazer edições na página Perfis de Segurança, é necessário um papel com permissão de Admin. Usuários em papéis não administrativos com acesso ao ambiente de Leitura ou superior têm acesso somente leitura.

Para informações sobre perfis de segurança, consulte Perfis de segurança em Conceitos principais.

Acessar a página de Perfis de Segurança

Para acessar a página Perfis de Segurança, use o menu do portal Harmony para selecionar API Manager > Perfis de Segurança.

Cabeçalho da página de Perfis de Segurança

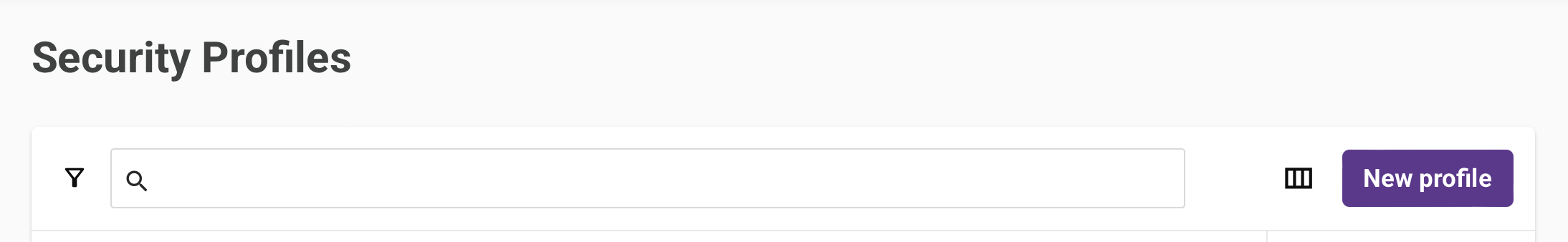

O cabeçalho na parte superior da página Perfis de Segurança inclui uma caixa de pesquisa, filtros e um botão para criar um novo perfil de segurança:

-

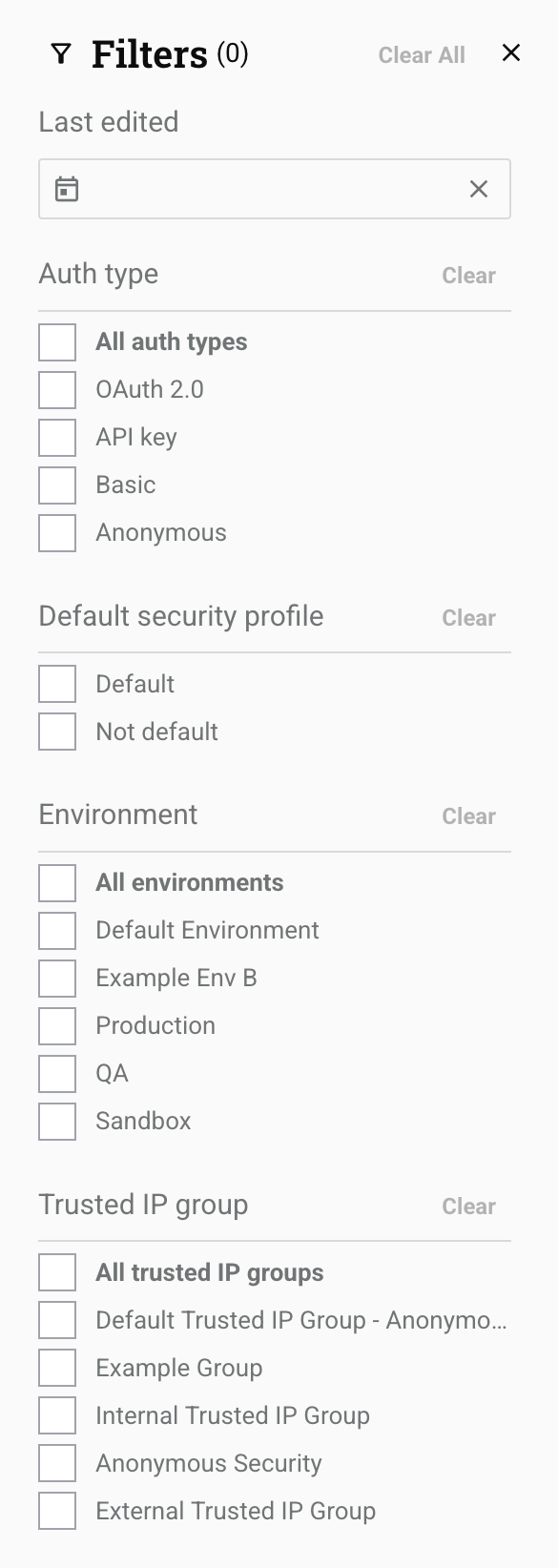

Filtros: Você pode filtrar os perfis de segurança por qualquer uma das seguintes opções:

- Tipo de autenticação: Selecione os tipos de autenticação para os perfis de segurança. As opções incluem OAuth 2.0, Chave de API, Básico ou Anônimo. Quando todos os filtros estão desmarcados, os perfis de segurança com qualquer tipo de autenticação aparecem.

-

Perfil de segurança padrão: Selecione se deseja mostrar perfis padrão ou não padrão.

-

Ambiente: Selecione os ambientes onde os perfis de segurança estão localizados. Quando todos os filtros estão desmarcados, os perfis de segurança de todos os ambientes em sua organização aparecem (limitados aos ambientes que você pode acessar).

-

Grupo de IP confiável: Selecione os grupos de IP confiáveis incluídos nos perfis de segurança.

-

Pesquisa: Insira qualquer parte do nome de um perfil de segurança para filtrar os perfis de segurança pelo nome. A pesquisa não diferencia maiúsculas de minúsculas.

-

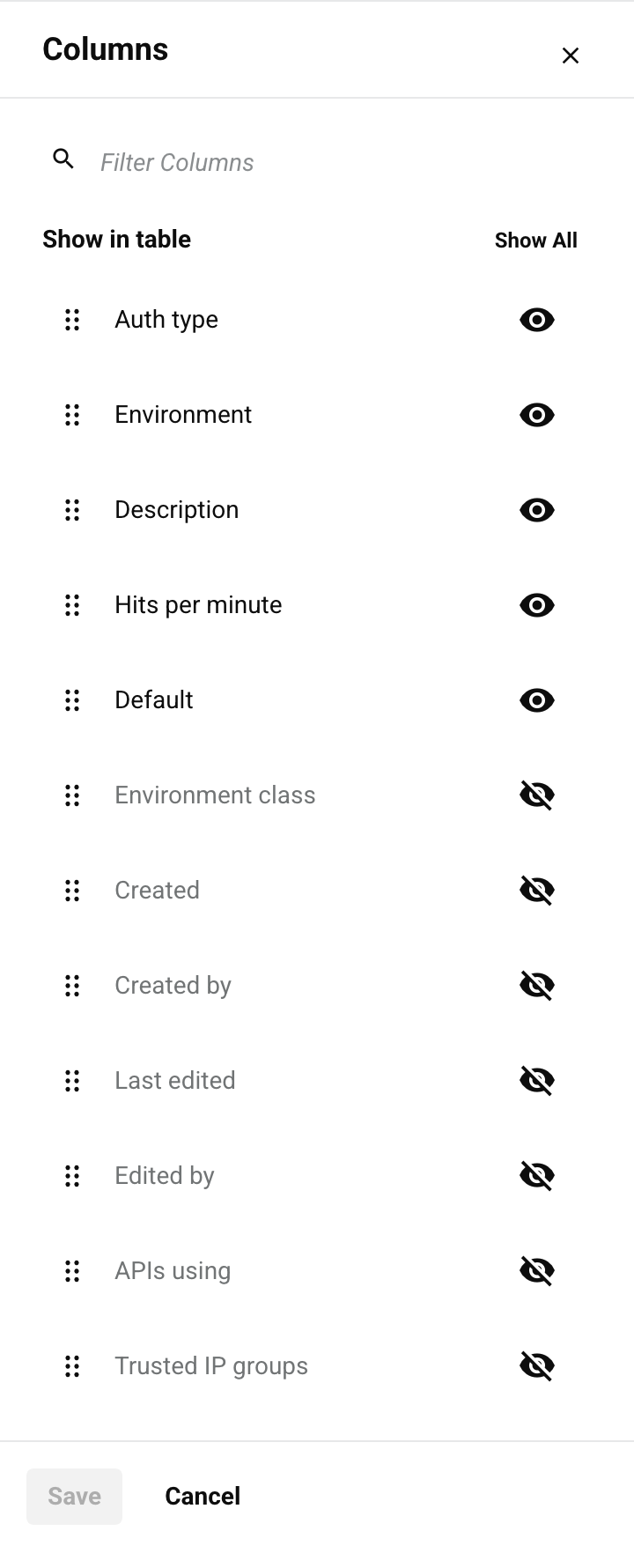

Filtrar colunas: Clique para alterar a disposição e a visibilidade das colunas. O painel Colunas se abre:

O painel inclui esses controles:

- Mostrar Tudo: Torna todas as colunas visíveis.

- Mover: Arraste e solte para alterar a posição da coluna em relação às outras.

- Ocultar: A coluna está visível. Clique para ocultá-la.

- Mostrar: A coluna está oculta. Clique para mostrá-la.

- Salvar: Salvar as alterações nas colunas.

- Cancelar: Fechar o painel de colunas sem salvar as alterações.

-

Novo: Clique para selecionar uma das seguintes opções:

-

Criar com IA: Abre o Assistente APIM para criar um perfil de segurança usando comandos em linguagem natural. Para mais informações, veja Usando o Assistente de IA.

Nota

Para usar o Assistente de IA da APIM, sua licença Harmony deve incluir a opção do Assistente de IA da APIM. Entre em contato com seu Gerente de Sucesso do Cliente (CSM) para adicionar essa opção à sua licença.

-

Perfil de Segurança: Abre o painel de configuração do perfil de segurança para criar manualmente um novo perfil de segurança.

-

Configurar um perfil de segurança

O painel de configuração do perfil de segurança inclui esses campos e ações:

-

Nome do perfil: Insira um nome para identificar o perfil de segurança. O nome não deve começar ou terminar com um espaço.

Atenção

Se você configurar o perfil de segurança com OAuth 2.0 e usar Microsoft Entra ID ou Google como o provedor de identidade OAuth 2.0 (configurado abaixo), o Nome do perfil não deve conter espaços. Se o Nome do perfil contiver espaços, você receberá um erro ao tentar acessar uma API à qual o perfil de segurança está atribuído.

-

Ambiente: Use o menu suspenso para selecionar um ambiente existente onde o perfil de segurança pode ser atribuído. Você pode digitar qualquer parte do nome do ambiente no menu para filtrar a lista de ambientes. Os resultados do menu são filtrados em tempo real a cada tecla pressionada. Para saber mais sobre a relação entre ambientes e perfis de segurança, consulte Múltiplos perfis de segurança em Conceitos-chave.

-

Padrão: Selecione para tornar este perfil de segurança o padrão para o ambiente selecionado. O perfil de segurança padrão será pré-selecionado quando uma nova API for criada. Apenas um perfil de segurança padrão pode ser selecionado em cada ambiente. Depois que um perfil de segurança padrão for especificado para um ambiente, selecionar um perfil de segurança diferente como padrão substituirá a seleção do perfil de segurança padrão existente. Selecionar ou alterar o perfil de segurança padrão não afetará o perfil de segurança atribuído a APIs existentes.

-

Descrição: Insira uma descrição opcional do perfil de segurança.

-

Limites de taxa e acessos por minuto: Ative Limites de taxa para impor um número máximo compartilhado de acessos à API por minuto que podem ser feitos em todas as APIs às quais este perfil de segurança está atribuído. Quando esta opção é selecionada, você deve inserir um número máximo de acessos por minuto.

Quando ativado, chamadas acima do máximo definido são rejeitadas. Assim, chamadas para APIs atribuídas a este perfil de segurança podem experimentar um aumento no número de rejeições. Para mais informações, consulte Limites de taxa em Conceitos-chave.

-

Tipo de autenticação: Selecione um tipo de autenticação para o perfil de segurança. Veja Tipos de autenticação abaixo para detalhes.

-

Registro: Selecione o identificador que será incluído nos cabeçalhos de solicitação da API para rastrear qual método de autorização foi usado para acessar este perfil de segurança. Esse valor aparece no campo Usuário definido como nos logs da API para cada solicitação da API, permitindo que você monitore e audite diferentes métodos de acesso.

O rótulo do primeiro botão de opção corresponde ao Tipo de autenticação configurado para o perfil de segurança:

-

Anônimo: Envia o valor Anônimo.

-

Básico: Envia o valor do campo Nome de usuário (conforme definido em Autenticação básica).

-

OAuth: Envia o valor OAuth2.0.

-

Chave da API: Envia o valor APIKEY.

Quando Personalizado é selecionado para Registro, este campo se torna disponível:

- Campo de cabeçalho da solicitação: Envia o valor inserido na caixa de texto, por exemplo,

X-API-Key.

-

-

Endereço IP confiável: Selecione se deseja limitar o acesso às APIs dentro do perfil de segurança a consumidores de um único endereço IP ou de um intervalo de endereços IP. Veja Endereços IP confiáveis abaixo para detalhes.

-

Salvar: Clique para salvar e fechar a configuração do perfil de segurança.

-

Cancelar: Clique para fechar a configuração sem salvar.

Tipos de autenticação

Após usar o menu Tipo de autenticação para selecionar o tipo de autenticação, campos adicionais se tornam disponíveis para configuração. Esta seção descreve os campos para cada tipo:

Anônimo

Selecione o tipo de autenticação Anônimo se nenhuma autenticação for necessária.

Nota

Se você não atribuir um perfil de segurança a uma API, a autenticação anônima também será usada. No entanto, você pode querer usar um perfil de segurança anônimo (em vez de nenhum perfil de segurança) para poder definir opções de segurança adicionais para Registro, Intervalos de IP Confiáveis ou Limites de Taxa, conforme descrito em Configurar um perfil de segurança.

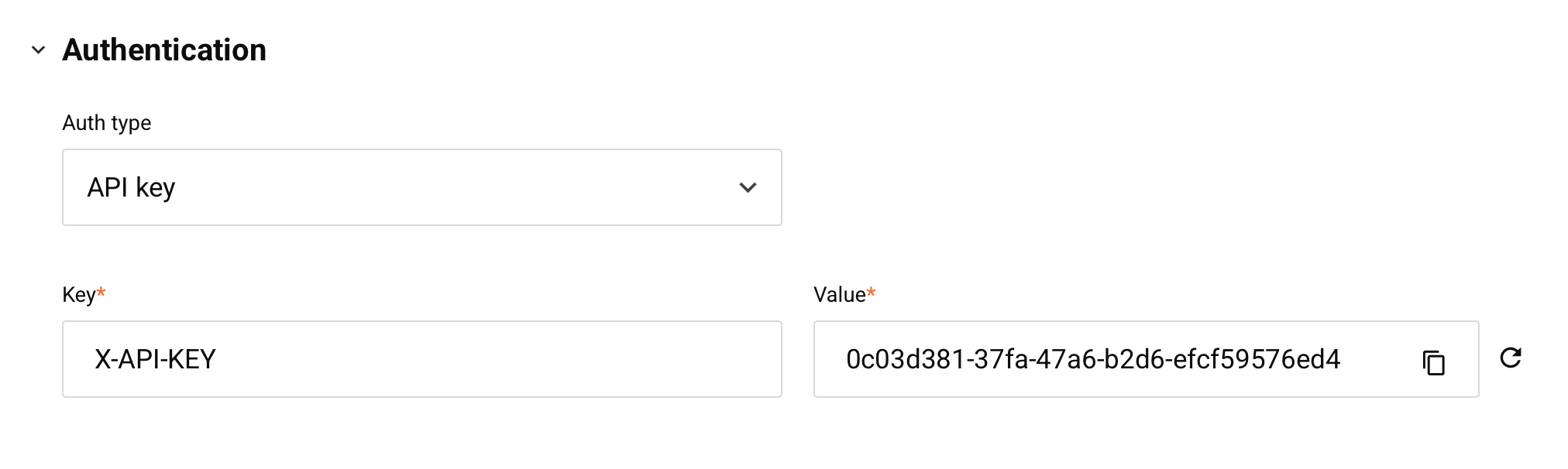

Chave da API

Selecione o tipo de autenticação Chave da API para usar um par de chave e valor da API para acessar uma API atribuída a este perfil de segurança. Quando este tipo é selecionado, esses campos são usados para criar as credenciais necessárias:

- Chave: Insira o nome do cabeçalho que deseja usar, como Authorization ou X-API-KEY. Um máximo de 256 caracteres é permitido.

- Valor: Um valor é gerado automaticamente para uso com o nome do cabeçalho Chave. Você pode editar o valor ou usar o ícone de atualizar para gerar um novo valor. Um máximo de 256 caracteres é permitido.

- Copiar: Copia o Valor para sua área de transferência.

Nota

O par de chave e valor inserido é aceito tanto como um cabeçalho quanto como um parâmetro de consulta. Por exemplo, uma Chave de X-API-KEY com um Valor de abc123 é passado em um cabeçalho como X-API-KEY:abc123 e em um parâmetro de consulta como ?X-API-KEY=abc123.

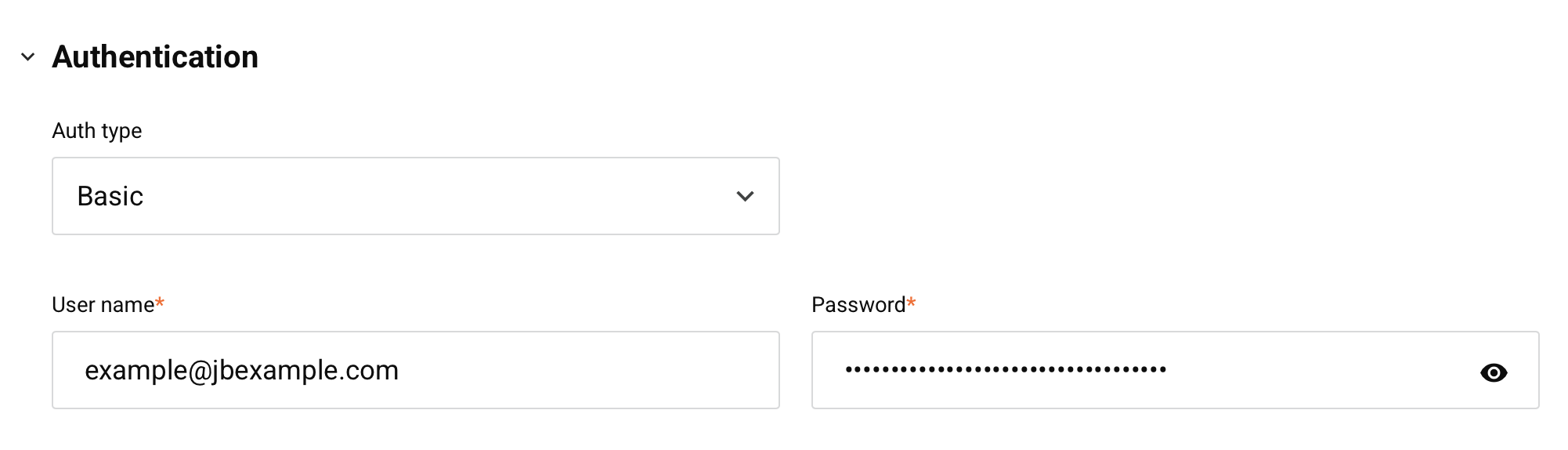

Básico

Selecione o tipo de autenticação Básico para usar autenticação HTTP básica para acessar uma API atribuída a este perfil de segurança. Quando este tipo é selecionado, esses campos são usados para criar as credenciais necessárias:

-

Nome de usuário: Insira um nome de usuário a ser criado para acessar a API. O nome de usuário é sensível a maiúsculas e minúsculas e não deve conter dois pontos (

:) se você pretende usar as credenciais em um cabeçalho HTTP ao chamar a API. -

Senha: Insira uma senha a ser criada para acessar a API.

Dica

Para usar as credenciais em um cabeçalho HTTP ao chamar uma API atribuída a este perfil de segurança, forneça uma string codificada em Base64 do nome de usuário e senha combinados com um único dois pontos. Por exemplo, usando a função Jitterbit Base64Encode:

Base64Encode("exampleuser"+":"+"examplepassword")

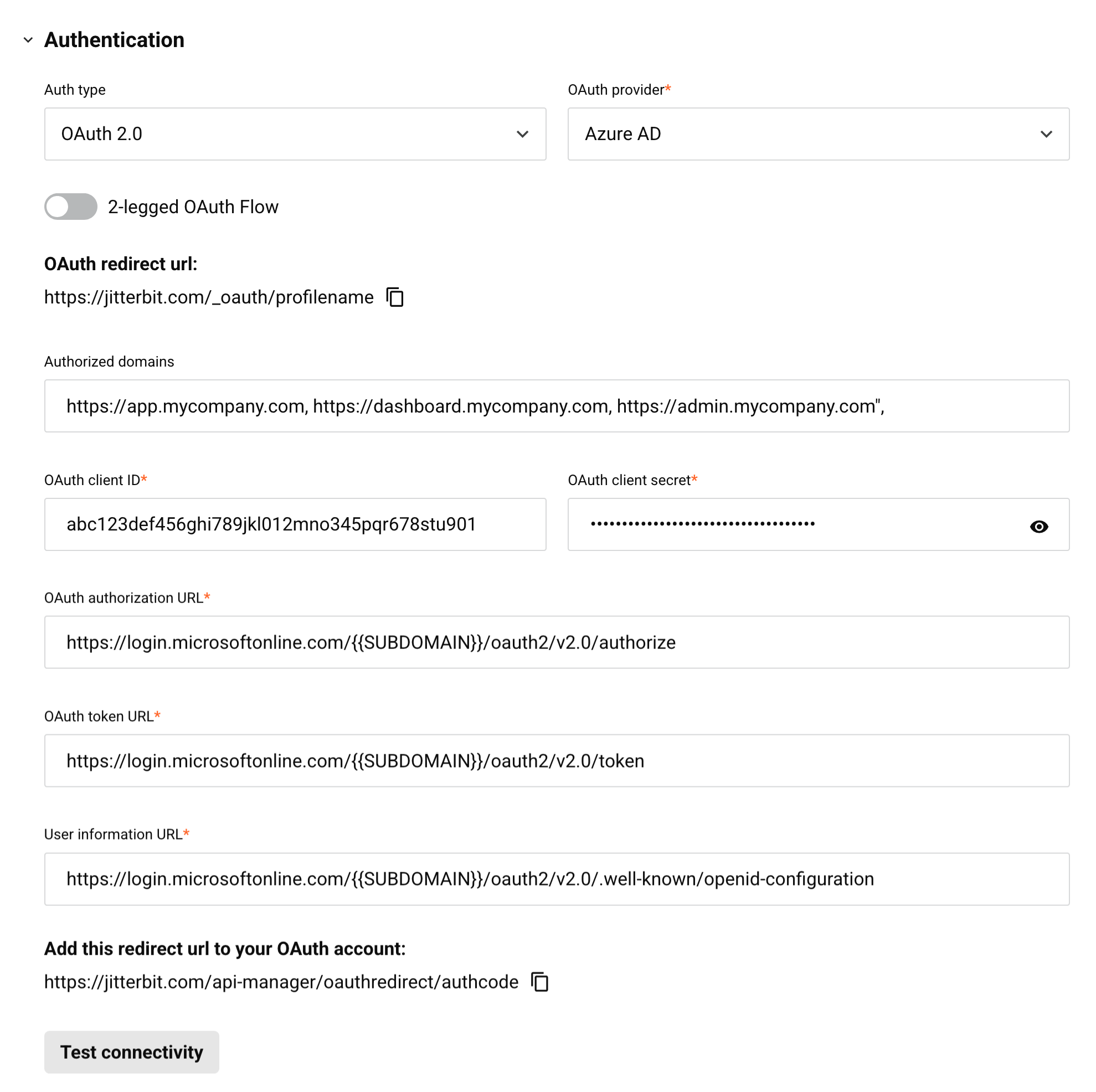

OAuth 2.0

Selecione o tipo de autenticação OAuth 2.0 para usar um token de autorização OAuth 2.0 para acessar uma API atribuída a este perfil de segurança. OAuth 2.0 é um padrão aberto para delegação de acesso. Quando este tipo é selecionado, esses campos são usados para criar as credenciais necessárias:

-

Provedor OAuth: Use o menu suspenso para selecionar um provedor de identidade suportado. Escolha um dos Azure AD (Microsoft Entra ID), Google, Okta ou Salesforce.

-

URL de redirecionamento OAuth: Este campo é preenchido automaticamente e não pode ser editado. Este valor é necessário como entrada ao obter o ID do cliente e o segredo do cliente para Microsoft Entra ID, Google, Okta ou Salesforce.

-

Fluxo OAuth de 2 pernas: Por padrão, o OAuth de 3 pernas é usado para todos os provedores de identidade. Este processo requer interação manual para autenticar ao acessar uma API atribuída a este perfil de segurança. A opção Fluxo OAuth de 2 pernas está disponível apenas para Microsoft Entra ID (Microsoft Entra ID) e Okta. Esta opção permite configurar um escopo e um público para remover a etapa manual.

Nota

Se você usar um gateway de API privado, deve usar a versão 10.48 ou posterior do gateway para que esta opção funcione. Se o gateway não for da versão 10.48 ou posterior, o OAuth de 3 pernas será usado, mesmo que o OAuth de 2 pernas esteja configurado. Se você não estiver usando um gateway de API privado, esta opção não tem requisitos de versão.

-

Escopo OAuth: (Visível apenas quando o Fluxo OAuth de 2 pernas está habilitado.) Insira o escopo a ser usado para o OAuth de 2 pernas. Consulte as instruções para Microsoft Entra ID (Microsoft Entra ID) ou Okta.

-

Domínios autorizados: Insira nomes de domínio separados por vírgulas para limitar o acesso a domínios permitidos. Deixe em branco para acesso irrestrito.

-

ID do cliente OAuth e segredo do cliente OAuth: Insira o ID do cliente e o segredo do cliente que você obteve do provedor de identidade. Consulte as instruções para obter o ID do cliente e o segredo do cliente para Microsoft Entra ID, Google, Okta ou Salesforce.

-

URL de descoberta OpenID: (Visível apenas quando o Fluxo OAuth de 2 pernas está habilitado.) Este campo é preenchido automaticamente com valores padrão padrão do provedor de identidade. Esses valores devem ser editados com valores específicos para a instância do Microsoft Entra ID ou Okta. Consulte as instruções para Microsoft Entra ID (Microsoft Entra ID) ou Okta.

-

Público: (Visível apenas quando o Fluxo OAuth de 2 pernas está habilitado.) Insira o público a ser usado para OAuth de 2 pernas. Consulte as instruções para Microsoft Entra ID ou Okta.

-

URL de autorização OAuth, URL do token OAuth e URL de informações do usuário: Esses campos são preenchidos automaticamente com valores padrão do provedor de identidade. Eles podem precisar ser editados dependendo do provedor de identidade:

-

Google ou Salesforce: Normalmente, esses valores não precisam ser editados. Se você estiver usando uma implementação personalizada e precisar substituir os valores padrão, pode editá-los aqui. Para mais ajuda, entre em contato com o suporte do Jitterbit.

-

Azure AD ou Okta: Esses valores devem ser editados com valores específicos para a instância do Microsoft Entra ID ou Okta. Consulte as instruções para Microsoft Entra ID ou Okta.

-

Adicione esta URL de redirecionamento à sua conta OAuth: Este campo é preenchido automaticamente e não pode ser editado. Este valor é necessário como entrada quando você obtém o ID do cliente e o segredo do cliente para Microsoft Entra ID, Google, Okta ou Salesforce.

-

Teste a conectividade: Clique para verificar a conectividade com o provedor de identidade usando a configuração fornecida. O comportamento resultante depende de se a opção Fluxo OAuth de 2 pernas está sendo usada:

-

OAuth de 2 pernas: Para Microsoft Entra ID e Okta quando o Fluxo OAuth de 2 pernas está sendo usado, o gateway da API obtém o token de acesso e a autenticação acontece automaticamente. Você é então redirecionado para o Gerenciador de API com uma mensagem que mostra os resultados do teste.

-

OAuth de 3 pernas: Para Google e Salesforce, e para Microsoft Entra ID e Okta quando o Fluxo OAuth de 2 pernas não está sendo usado, uma nova aba do navegador exibe a interface de login nativa do provedor de identidade. Depois de fornecer suas credenciais para o provedor de identidade, você é redirecionado para o Gerenciador de API com uma mensagem que mostra os resultados do teste.

-

Endereços IP confiáveis

Você pode selecionar se deseja limitar o acesso às APIs dentro do perfil de segurança a consumidores de um único endereço IP ou de um intervalo de endereços IP:

-

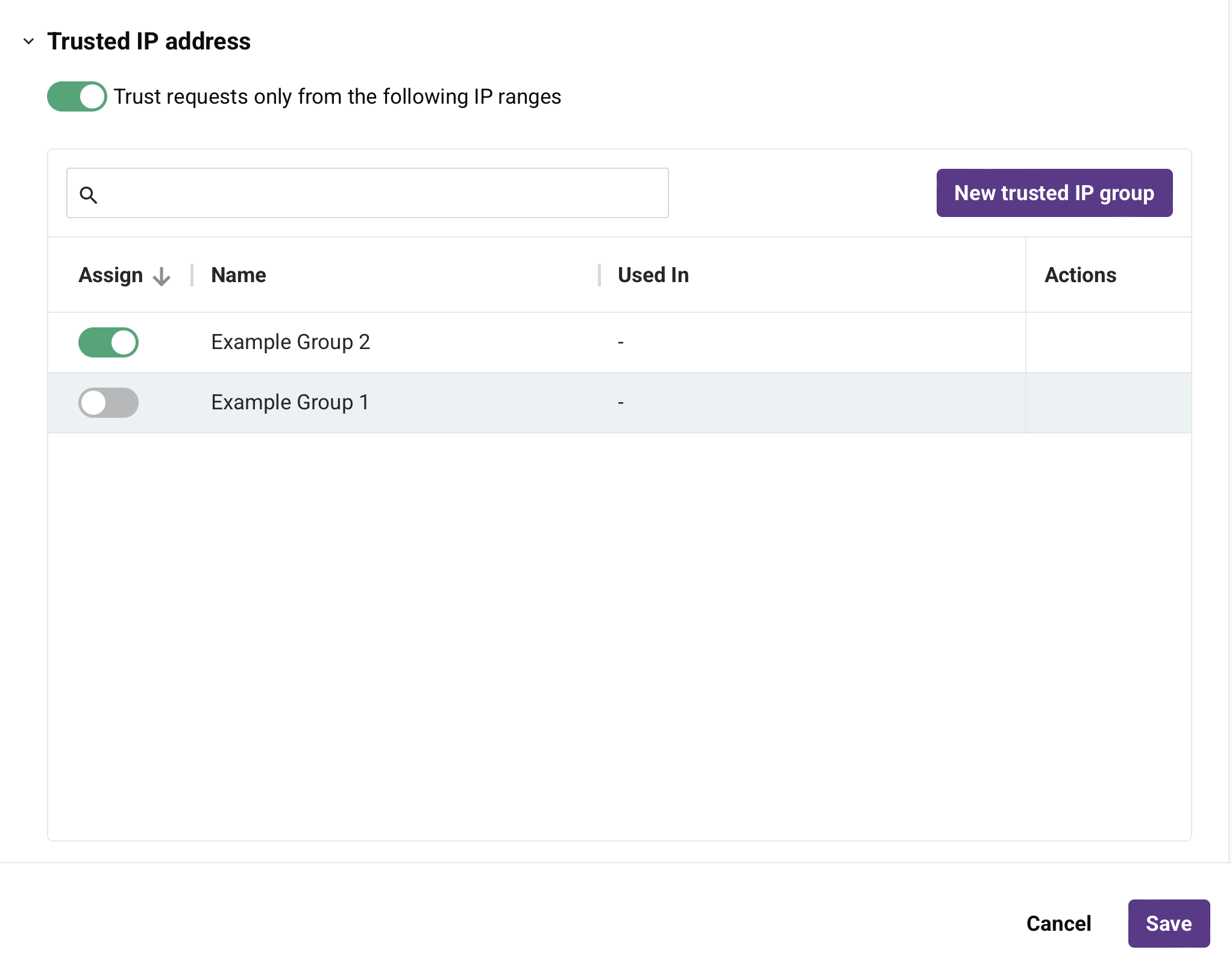

Confiar apenas em solicitações dos seguintes intervalos de IP: Ative para limitar o acesso às APIs dentro de um perfil de segurança a consumidores de certos endereços IP. Apenas endereços IP que estão incluídos nos intervalos especificados podem acessar as APIs usando este perfil de segurança. Quando ativado, uma tabela de grupos de IP confiáveis existentes aparece:

-

Pesquisar: Digite o nome de um grupo de IP confiável existente. Quando você clica na caixa de pesquisa, uma lista de grupos de IP confiáveis existentes é preenchida. A lista é filtrada em tempo real a cada tecla pressionada na caixa de pesquisa. Clique no nome do grupo de IP confiável para adicioná-lo ao perfil de segurança.

-

Atribuir: Ative para atribuir o grupo de IP confiável ao perfil de segurança.

-

Nome: O nome do grupo de IP confiável.

-

Usado em: Os nomes dos perfis de segurança onde o grupo de IP confiável está atualmente em uso.

-

Ações: Passe o mouse sobre uma linha de grupo de IP confiável para revelar uma ação adicional:

- Editar: Clique para editar os intervalos de IP para a linha do grupo de IP confiável.

-

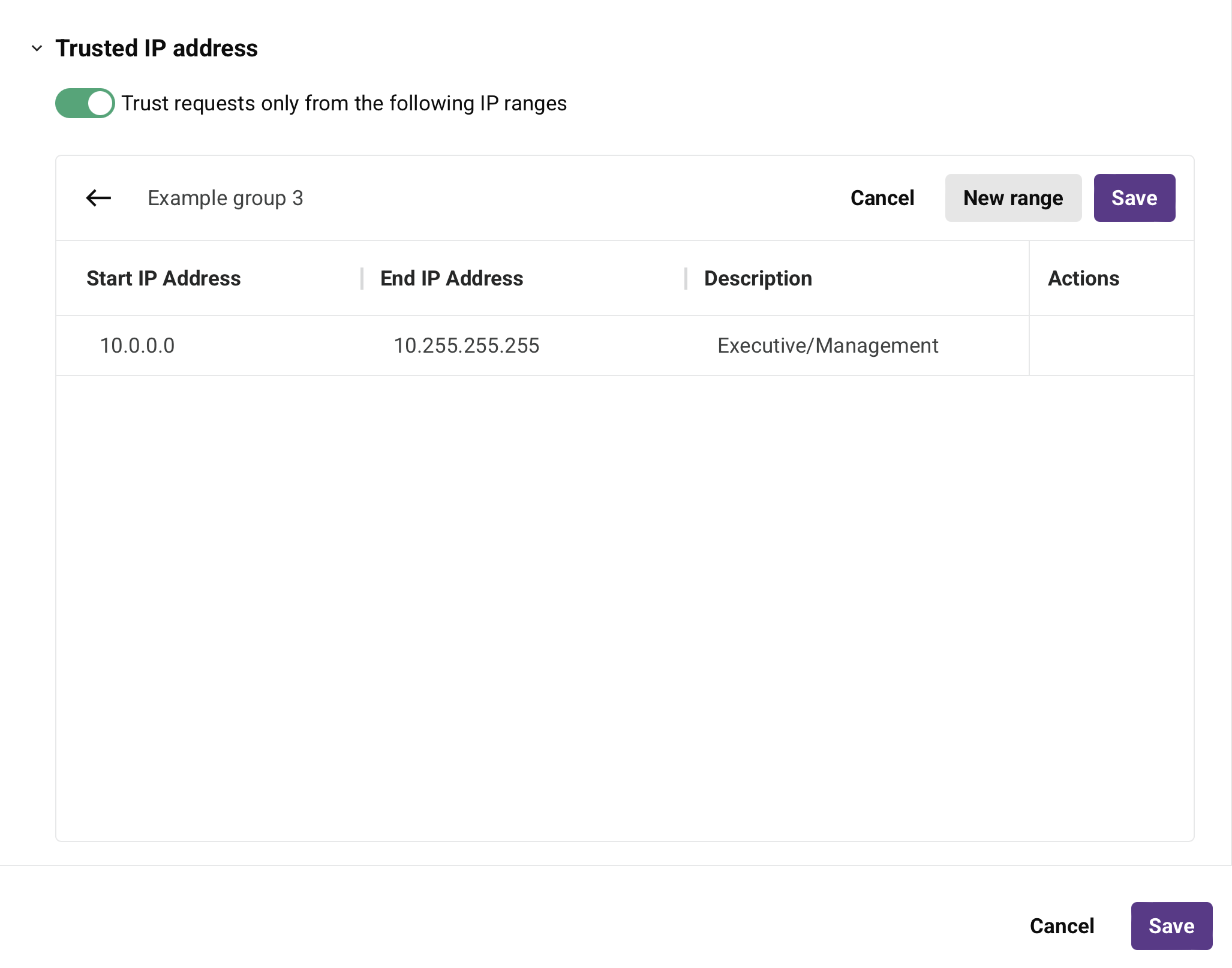

Novo grupo de IP confiável: Clique para adicionar um novo grupo de IP confiável. Quando clicado, esta tela de configuração é exibida:

-

Nome: Digite um nome para identificar o grupo de IP confiável. Para grupos de IP confiáveis existentes, clique no nome de um grupo de IP confiável para renomeá-lo.

-

Novo intervalo: Clique para adicionar um intervalo de endereços IP.

-

Endereço IP inicial: Digite o primeiro endereço IP a ser incluído no intervalo. Apenas endereços IP inseridos no formato IPv4 são suportados.

-

Endereço IP final: Digite o último endereço IP a ser incluído no intervalo. Apenas endereços IP inseridos no formato IPv4 são suportados.

-

Descrição: Insira uma descrição do intervalo de endereços IP (opcional).

-

Ações: Passe o mouse sobre um intervalo de endereços IP para revelar uma ação adicional:

- Excluir: Exclui a linha do intervalo de endereços IP do perfil de segurança.

-

Cancelar: Clique para descartar o grupo de IPs confiáveis e retornar à configuração do perfil de segurança.

-

Salvar: Clique para salvar o grupo de IPs confiáveis. Após o perfil de segurança ser salvo, este grupo de IPs confiáveis estará disponível para uso em outros perfis de segurança conforme necessário.

-

-

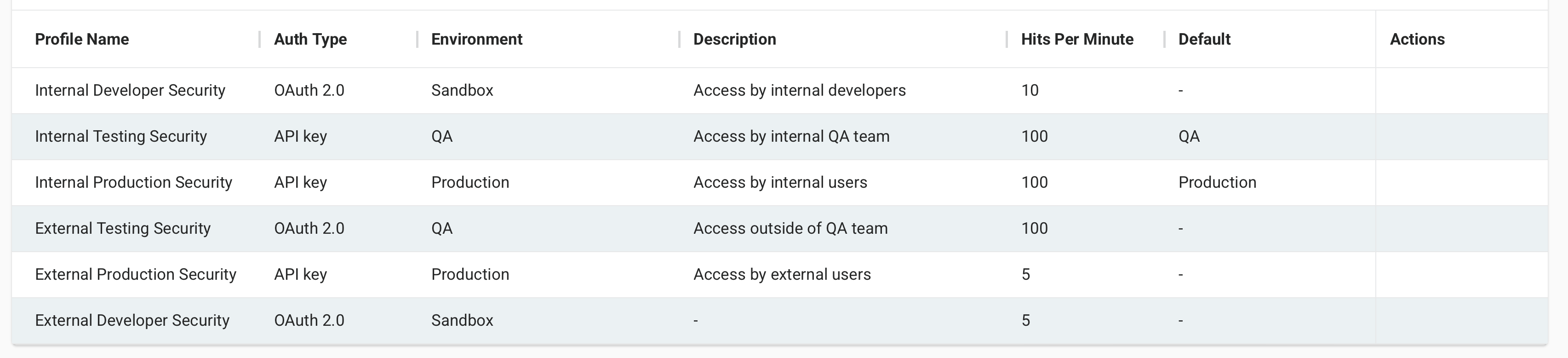

Visualizar perfis de segurança existentes

A página Perfis de Segurança exibe todos os perfis de segurança existentes na organização Harmony selecionada, agrupados por ambiente. Cada coluna da tabela é descrita abaixo:

-

Nome do Perfil: O nome do perfil de segurança. Para alternar a ordem de classificação de cada tabela entre ordem alfabética decrescente e crescente, clique na seta para cima ou para baixo.

-

Tipo de Autenticação: O tipo de autenticação usado para autenticar e acessar as APIs atribuídas a este perfil de segurança.

-

Descrição: Uma descrição do perfil de segurança, se fornecida.

-

APIs usando: As APIs às quais o perfil de segurança está atribuído.

-

Solicitações por minuto: O número máximo de solicitações de API permitidas por minuto usando este perfil, se configurado.

-

Ambiente: O ambiente onde o perfil de segurança se aplica.

-

Classe de Ambiente: A classe do ambiente. Esta informação é usada apenas para fins de relatório.

-

Padrão: O nome do ambiente padrão do perfil de segurança, se configurado.

-

Criado: A data e a hora local do navegador quando o perfil de segurança foi criado.

-

Criado por: O endereço de email do usuário que criou o perfil de segurança.

-

Última edição: A data e a hora local do navegador quando o perfil de segurança foi modificado pela última vez.

-

Editado por: O endereço de email do usuário que editou o perfil de segurança mais recentemente.

-

Grupos de IP confiáveis: Quaisquer grupos de IP confiáveis atribuídos ao perfil de segurança. Para mais informações, veja Endereços IP confiáveis.

-

Ações: Passe o mouse sobre um perfil de segurança para revelar esses ícones de ação:

-

Editar: Clique para abrir a tela de configuração do perfil de segurança.

-

Excluir: Clique para excluir permanentemente o perfil de segurança. Uma mensagem solicita que você confirme a exclusão. Se o perfil de segurança estiver atribuído a alguma API, você deve primeiro desassociá-lo ou substituí-lo antes de excluir.

Importante

Após desassociar um perfil de segurança de uma API, você deve salvar e publicar a API para que a alteração tenha efeito. Até que a API seja publicada, o perfil de segurança ainda é considerado "em uso" e não pode ser excluído até que todas as APIs que o utilizavam anteriormente tenham sido publicadas com a configuração atualizada. Isso se aplica mesmo que a API esteja em status de rascunho com o perfil desassociado.

-

URL de exibição do OAuth: Quando um perfil de segurança OAuth de 2 pernas é configurado, clique para copiar a URL necessária para gerar um token OAuth. Para instruções, veja Microsoft Entra ID de 2 pernas ou Okta de 2 pernas.

-

Próximos passos

Para mais informações sobre como atribuir perfis de segurança a uma API, veja estes recursos: