Guía de configuración de Google OAuth para Jitterbit App Builder

Propósito del documento

Describir los pasos de configuración necesarios para configurar App Builder para usar Google como un proveedor de seguridad externo OIDC/OAuth 2.0 para la autenticación de usuarios.

Introducción

Configurar la autenticación externa requiere configuración tanto en el proveedor de identidad como en la instancia de App Builder. En ambos casos, se requieren derechos administrativos.

Importante

Los valores de ejemplo proporcionados en esta guía son representativos, pero ficticios, y no deben ser utilizados en configuraciones del mundo real. Estamos usando https://example.zudy.com/Vinyl como la raíz de la instancia en esta documentación.

Pasos en App Builder

Crear un proveedor de seguridad

- Inicie sesión en App Builder como Administrador

- Navegue a IDE > Proveedores de Seguridad

- En la sección de Autenticación de Usuarios, haga clic en + Autenticación de Usuarios para agregar un nuevo Proveedor de Seguridad

-

Complete los siguientes valores:

- Nombre: nombre breve y descriptivo para el Proveedor de Seguridad. Idealmente evite espacios. Esto se convierte en parte de la ruta de autenticación de App Builder.

- Tipo: Autenticación Externa > OAuth

- Prioridad: acepte la sugerencia predeterminada o actualice según su preferencia

-

Habilitado: Marcar

- Tipo de Autenticación: OAuth

- Concesión OAuth: Código de Autorización

-

Autenticación de Cliente OAuth: Básica

- Autenticación de Recurso OAuth: Portador

- Propietario del Token: Usuario

- Redirigir en Desafío: Marcar

- Mostrar en el formulario de inicio de sesión: Marcar

- Provisionamiento de Usuarios: Marcar

- Almacenar Claims: Marcar. Esto es importante al configurar inicialmente y solucionar problemas, pero se puede eliminar más tarde si se desea.

-

Haga clic en Guardar

Pasos en Google Workspace/Google Cloud Platform

Nota

Tenga en cuenta que debe tener acceso a nivel de Administrador a la cuenta de Google Workspace de su organización para crear un nuevo proyecto, o permisos para crear y configurar credenciales OAuth 2.0 para un proyecto existente.

Crear un nuevo proyecto

- Ve a la página de administrar recursos en la Consola de Google Cloud

- Inicia sesión como Administrador si se solicita

- En la lista desplegable Seleccionar organización en la parte superior de la página, selecciona la organización en la que deseas crear un proyecto. Si eres un usuario de prueba gratuita, omite este paso, ya que no aplica.

- Haz clic en Crear Proyecto

- En la ventana Nuevo Proyecto que aparece, ingresa un nombre del proyecto. Un nombre de proyecto puede contener solo letras, números, comillas simples, guiones, espacios o signos de exclamación, y debe tener entre 4 y 30 caracteres. Debe ser un nombre descriptivo y único que identifique el proyecto. Por ejemplo: vinyl-authentication

- Selecciona la organización principal en el cuadro Organización

- Opcionalmente, selecciona una carpeta en el cuadro Ubicación. Este recurso será el padre jerárquico del nuevo proyecto.

- Haz clic en Crear

Para referencia adicional sobre la creación de proyectos, consulta la documentación de Google disponible en: https://cloud.google.com/resource-manager/docs/creating-managing-projects

Configurar la pantalla de consentimiento de OAuth y crear credenciales de API

- Después de haber creado el proyecto, abre la página de Credenciales en la Consola de API de Google. Inicio > APIs y Servicios > Credenciales

- Verifica el nombre del proyecto listado en la esquina superior izquierda cerca del logo para asegurarte de que estás utilizando el proyecto correcto. Haz clic en la flecha desplegable para cambiar de proyecto, si es necesario.

- Haz clic en Crear Credenciales → ID de cliente de OAuth

-

A menos que hayas configurado previamente una pantalla de consentimiento, serás dirigido a configurar primero tu pantalla de consentimiento. La pantalla de consentimiento se presentará a los usuarios finales cuando accedan por primera vez a la aplicación (App Builder) utilizando sus credenciales de Google y les pedirá que acepten el acceso a su cuenta de Google. Si ya has configurado una pantalla de consentimiento y los alcances, omite al paso 29.

Ejemplo configurando la pantalla de consentimiento

-

Haz clic en Configurar pantalla de consentimiento

- Selecciona Interno para el tipo de usuario y haz clic en Crear

- Completa la sección de Información de la aplicación de la siguiente manera:

- Nombre de la aplicación: Ingresa el nombre de la aplicación personalizada. Por ejemplo: Instancia del Constructor de Aplicaciones. Típicamente especificarías Dev, QA o Prod, o el propósito de la instancia, si es diferente.

- Correo electrónico de soporte al usuario: completa con la dirección de correo electrónico de un administrador o una dirección de correo electrónico grupal

- Logo de la aplicación: opcionalmente, sube un archivo para usar como logo

- Completa la sección de Dominio de la aplicación con la URL de la página de inicio de la aplicación y un enlace a la política de privacidad de tu organización y/o términos de servicio

- En Dominios autorizados, agrega el nombre de dominio del cual forma parte la instancia del Constructor de Aplicaciones. Este puede ser tu propio dominio o zudy.host. Agrega múltiples dominios si es aplicable.

- Ingresa una dirección de correo electrónico de soporte para Información de contacto del desarrollador

- Haz clic en Guardar y Continuar

-

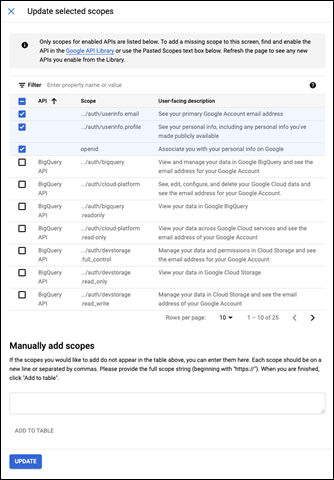

En la pantalla de Ámbitos, identifica la información que se está solicitando sobre el usuario, por el Constructor de Aplicaciones. Haz clic en Agregar Ámbitos y selecciona los tres ámbitos que se muestran en la siguiente captura de pantalla.

Ejemplo configurando Ámbitos

-

Haz clic en Actualizar

Nota

Ten en cuenta que estos se consideran "ámbitos no sensibles". No se requieren otros ámbitos por parte del Constructor de Aplicaciones.

-

Haz clic en Guardar y Continuar

- Revisa la página de resumen y haz clic en Volver al panel

- Haz clic en Crear credenciales → ID de cliente OAuth

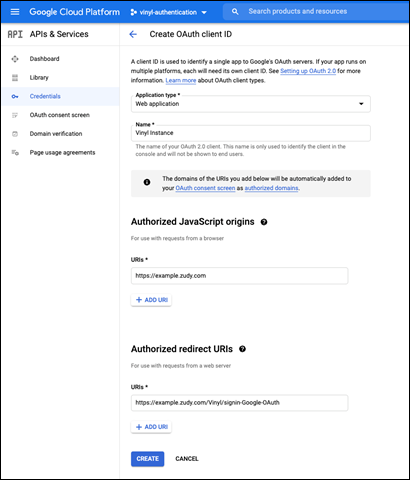

- En Tipo de aplicación, elige Aplicación web

- En Nombre, escribe una etiqueta descriptiva que identifique la aplicación. Este valor no se utiliza en otro lugar. Por ejemplo: Instancia del Constructor de Aplicaciones. Típicamente especificarías Dev, QA o Prod, o el propósito de la instancia, si es diferente.

- En Orígenes de JavaScript autorizados, proporciona la URI que representa el FQDN (nombre de dominio completamente calificado) de tu instancia del Constructor de Aplicaciones. Ten en cuenta que esto no debe incluir ninguna información de ruta. Por ejemplo:

https://example.zudy.com -

La pantalla completada debería verse similar a este ejemplo:

Ejemplo de configuración del ID de cliente OAuth

-

Debería aparecer un popup que contenga tus credenciales de OAuth. Estas credenciales deben mantenerse en secreto y serán similares en formato a los ejemplos ficticios a continuación. Deja este popup abierto listo para los siguientes pasos de configuración.

- Ejemplos:

- Tu ID de Cliente:

825669012735-hd1oct8l1yeysoslrvtmf6b4gqkl12om.apps.googleusercontent.com - Tu Secreto de Cliente:

CRZEXT-zd_Qa_MCZ3rArp5hkRD3B16PPDLN

-

Esto completa los pasos en Google Workspace/Google Cloud Platform.

Pasos en el Constructor de Aplicaciones

Configurar propiedades del proveedor de seguridad y tipos de reclamos

- Regresa a la página de configuración para el Proveedor de Servicios creado en los pasos 1 a 5.

-

En la sección de Puntos finales, haz clic en + Punto final y Guarda las siguientes 3 propiedades como se especifica a continuación:

- AuthorizationEndpoint: usa el siguiente valor:

https://accounts.google.com/o/oauth2/v2/auth- Nota: esto no es un ejemplo, es universal para la configuración de Google OAuth v2

- TokenEndpoint: usa el siguiente valor:

https://www.googleapis.com/oauth2/v4/token - UserInfoEndpoint: usa el siguiente valor:

https://openidconnect.googleapis.com/v1/userinfo

- AuthorizationEndpoint: usa el siguiente valor:

-

En la sección de Credenciales, haz clic en + Credencial y Guarda las siguientes propiedades como se especifica a continuación:

- Tipo: Cliente

- Nombre de usuario: usa el ID de Cliente de la sección anterior, paso 32

- Contraseña: usa el Secreto de Cliente de la sección anterior, paso 32

-

En la sección de Propiedades, haz clic en + Propiedad y Guarda las siguientes propiedades:

- Alcances: usa los 3 valores de alcance que se muestran a continuación. Separa cada cadena con un espacio:

- openid

https://www.googleapis.com/auth/userinfo.emailhttps://www.googleapis.com/auth/userinfo.profile

- Alcances: usa los 3 valores de alcance que se muestran a continuación. Separa cada cadena con un espacio:

-

En la sección de Reclamos, haz clic en + Reclamo y guarda los siguientes Tipos de Reclamos:

- Identificador: email (minúsculas, sin espacios)

- Uso: Nombre

- Nombre: etiqueta descriptiva. Por ejemplo: Nombre

-

Haz clic en Guardar

-

Haz clic en Crear

- Identificador: email

- Uso: Dirección de correo electrónico

- Nombre: etiqueta descriptiva. Por ejemplo: Dirección de correo electrónico

-

Haz clic en Guardar

Nota

El tipo de reclamo de uso de Dirección de correo electrónico es opcional, pero asegurará que el atributo de Dirección de correo electrónico del usuario de App Builder se complete cuando el usuario inicie sesión en App Builder utilizando el proveedor de autenticación externa.

-

Esto completa los pasos de configuración en App Builder

Pruebas

En este punto, la configuración está lista para ser probada. Se recomienda que todas las pruebas se realicen desde nuevas ventanas de navegador en modo incógnito o privado, o en un navegador alternativo.

Pasos de prueba

-

Navega a la página de inicio de sesión de la instancia de App Builder y:

- Confirma que el nuevo método de autenticación se muestra adecuadamente en la página de inicio de sesión.

- Intenta iniciar sesión con el nuevo método de autenticación y revisa el resultado. (Esto debe hacerse con un inicio de sesión separado al utilizado para administrar App Builder.)

-

Si se informan errores, revisa toda la configuración y confirma que los elementos que deben coincidir son correctos, especialmente confirmando que el Secreto del Cliente y el ID del Cliente se copiaron correctamente de Google a App Builder.

- Si todos los ajustes están presentes y parecen correctos, pero la autenticación externa aún no funciona, por favor contacta a soporte de Jitterbit.